El juicio de un ex ingeniero informático de la CIA acusado de la mayor filtración de información clasificada en la historia de la agencia de espionaje ha terminado con un jurado colgado.

El lunes, un jurado federal en Manhattan no pudo acordar si condenar a Joshua Schulte, de 31 años, por ocho cuentas, incluida la recopilación y transmisión ilegal de información de defensa nacional, según el New York Times. Schulte fue condenado por otros dos cargos; desprecio de la corte y hacer declaraciones falsas al FBI.

La motivación del presunto robo, dijeron los fiscales, fue la creencia del Sr. Schulte de que C.I.A. la gerencia no tomó en serio sus quejas en el lugar de trabajo. Sus peleas con sus compañeros de trabajo llevaron a su renuncia en noviembre de 2016 para unirse a Bloomberg L.P. como ingeniero de software.

El veredicto parcial se produjo después de seis días de deliberaciones caóticas.. Un jurado fue despedido en medio de las discusiones porque violó las órdenes del juez al investigar el caso, y los abogados involucrados, por su cuenta, y luego compartió esa información con el jurado. El juez se negó a reemplazarla con una alternativa, dejando un panel de 11 personas.

. –New York Times

Según los informes, el jurado se quejó de un miembro del jurado que no estaba cooperando con el resto, causando preocupación por "su actitud". Un miembro del jurado describió las deliberaciones como una "experiencia horrible", con los ojos llenos de lágrimas cuando terminó de hablar con los periodistas.

Schulte, quien creó malware para que el gobierno de los EE. UU. Entrara en las computadoras de los adversarios, fue nombrado como el principal sospechoso en la violación cibernética una semana después WikiLeaks publicó la serie de archivos clasificados "Vault 7".

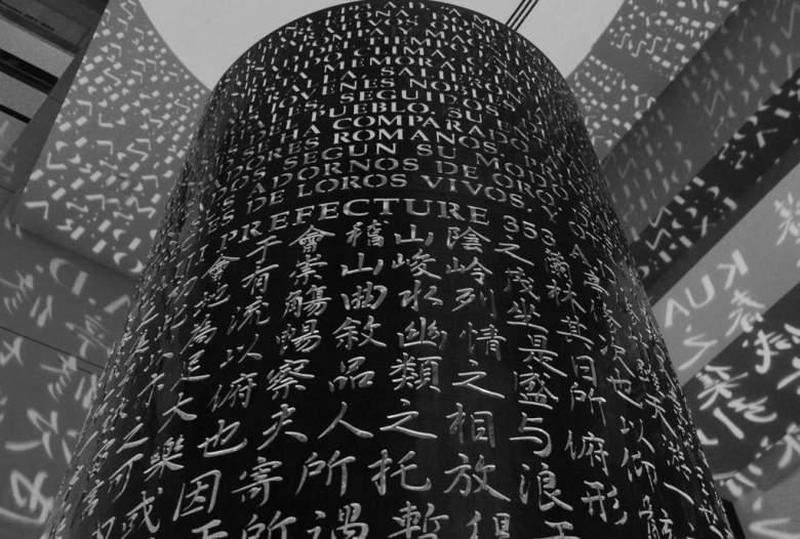

Como notamos en 2018, Vault 7, una serie de 24 documentos que se publicaron a partir del 7 de marzo de 2017, reveló que la CIA tenía una amplia variedad de herramientas para usar contra los adversarios, incluidos la capacidad de "engañar"

Las técnicas de piratería hechas a mano por la CIA representan un problema para la agencia. Cada técnica que ha creado forma una "huella digital" que puede ser utilizada por investigadores forenses para atribuir múltiples ataques diferentes a la misma entidad..

…

La rama de dispositivos remotos de la CIA El grupo UMBRAGE recopila y mantiene una biblioteca sustancial de técnicas de ataque 'robadas' de malware producido en otros estados, incluida la Federación de Rusia.

Con UMBRAGE y proyectos relacionados, la CIA no solo puede aumentar su número total de tipos de ataque, sino también atribución errónea al dejar atrás las "huellas digitales" de los grupos a los que se les robaron las técnicas de ataque.

Cubierta de componentes UMBRAGE keyloggers, recopilación de contraseñas, captura de cámaras web, destrucción de datos, persistencia, escalada de privilegios, sigilo, evitación de antivirus (PSP) y técnicas de encuesta. –WikiLeaks

La Bóveda 7 también reveló:

Además de sus operaciones en Langley, Virginia, la CIA también utiliza el consulado de los Estados Unidos en Frankfurt como base secreta para sus piratas informáticos que cubren Europa, Oriente Medio y África.

Los piratas informáticos de la CIA que operan desde el consulado de Frankfurt "Centro de Inteligencia Cibernética Europa" o CCIE) reciben pasaportes diplomáticos ("negros") y cobertura del Departamento de Estado.

- El cifrado de mensajería instantánea es una broma.

Estas técnicas permiten a la CIA eludir el cifrado de WhatsApp, Signal, Telegram, Wiebo, Confide y Cloackman al piratear los teléfonos "inteligentes" que utilizan y recopilar el tráfico de audio y mensajes antes de aplicar el cifrado.

- La CIA se ríe de los programas Anti-Virus / Anti-Malware.

Los hackers de la CIA desarrollaron ataques exitosos contra los programas antivirus más conocidos. Estos están documentados en AV derrotas, Productos de seguridad personal, Detectar y derrotar PSP y PSP / Debugger / RE Evitación. Por ejemplo, Comodo fue derrotado por El malware de la CIA se coloca en la "Papelera de reciclaje" de la ventana. Mientras Comodo 6.x tiene un "Agujero abierto de DOOM".

- Los iPads / iPhones / dispositivos Android y los Smart TV son susceptibles a piratas informáticos y malware. La agencia "Materia oscura" El proyecto revela que la CIA ha estado molestando a los iPhones "frescos de fábrica" desde al menos 2008 a través de proveedores. Otro "Destornillador sonico"permite que la CIA ejecute código en una computadora portátil o de escritorio Mac mientras se inicia.

Schulte trabajó anteriormente para la NSA antes de unirse a la CIA, luego "dejó la comunidad de inteligencia en 2016 y tomó un trabajo en el sector privado", según un comunicado revisado en mayo de 2018 por The Washington Post.

El veredicto mostró que el jurado tenía dudas sobre la evidencia más importante del gobierno, que provenía de un C.I.A. servidor. Los testigos del juicio guiaron al jurado a través de un complicado laberinto de análisis forense que, según los fiscales, mostró que la máquina de trabajo del Sr. Schulte accedía a un viejo archivo de respaldo una noche de abril de 2016.

Lo hizo, dijeron los fiscales, al restablecer su acceso a nivel de administrador que el C.I.A. había eliminado después de sus disputas en el lugar de trabajo. El archivo coincide con los documentos publicados por WikiLeaks casi un año después, según el gobierno.

La defensa argumentó que el C.I.A. la red informática tenía contraseñas débiles y vulnerabilidades de seguridad ampliamente conocidas, y que era posible que otros C.I.A. empleados o adversarios extranjeros habían violado el sistema. –New York Times

Como el Veces señala que los problemas legales de Schulte están lejos de terminar, ya que el gobierno podría volver a intentar el caso. También se enfrenta a un juicio por separado luego de que agentes federales encontraron más de 10,000 imágenes y videos de pornografía infantil en dispositivos electrónicos en su hogar.