El viernes, Colonial Pipeline desconectó muchos de sus sistemas a raíz de un ataque de ransomware. Con los sistemas fuera de línea para contener la amenaza, el sistema de tuberías de la empresa no funciona. El sistema entrega aproximadamente el 45 por ciento de los productos derivados del petróleo de la costa este, incluida la gasolina, el combustible diesel y el combustible para aviones.

Colonial Pipeline emitió un declaración Domingo diciendo que el Departamento de Energía de EE. UU. Está liderando la respuesta del gobierno federal de EE. UU. Al ataque. “[L]Los principales expertos en ciberseguridad de terceros “contratados por Colonial Pipeline también están en el caso. Los cuatro oleoductos principales de la compañía aún están inactivos, pero ha comenzado a restaurar el servicio a líneas laterales más pequeñas entre terminales y puntos de entrega mientras determina cómo reiniciar de forma segura sus sistemas y restaurar la funcionalidad completa.

Colonial Pipeline no ha dicho públicamente qué se le exigió ni cómo se hizo la demanda. Mientras tanto, los piratas informáticos han emitido un comunicado diciendo que solo lo hacen por el dinero.

Declaración de emergencia regional

En respuesta a los ataques al Oleoducto Colonial, la administración Biden emitió una Declaración de Emergencia Regional. 2021-002 este domingo. La declaración proporciona una exención temporal a las Partes 390 a 399 de las Regulaciones Federales de Seguridad de Autotransportistas, lo que permite el transporte alternativo de productos derivados del petróleo a través de camiones cisterna para aliviar la escasez relacionada con el ataque.

La declaración de emergencia entró en vigencia inmediatamente después de su emisión el domingo y permanecerá vigente hasta el 8 de junio o hasta que termine la emergencia, lo que ocurra primero. Aunque la medida aliviará un poco la escasez, el analista del mercado petrolero Gaurav Sharma dijo la BBC, la exención no sería lo suficientemente cercana para reemplazar la capacidad faltante del gasoducto. “A menos que lo resuelvan el martes, están en un gran problema”, dijo Sharma, y agregó que “las primeras áreas en golpear serían Atlanta y Tennessee, luego el efecto dominó sube a Nueva York”.

La pandilla rusa DarkSide es considerada responsable del ataque

Fuentes anónimas de seguridad privada y del gobierno de EE. UU. Contratadas por Colonial han dicho CNN, El Washington Post, y Bloomberg que la banda criminal rusa DarkSide es probablemente responsable del ataque. DarkSide normalmente elige objetivos en países que no hablan ruso, pero se describe a sí mismo como “apolítico”

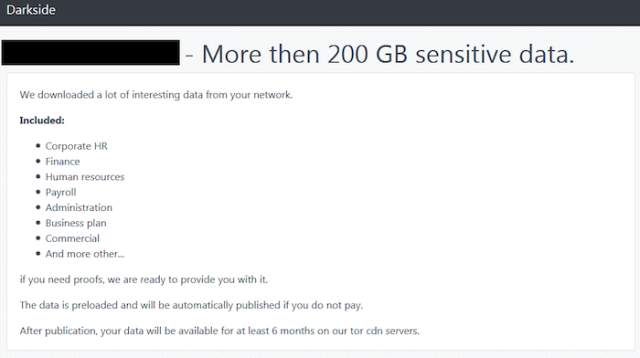

El analista de Infosec, Dmitry Smilyanets, tuiteó una captura de pantalla de una declaración que hizo el grupo esta mañana, aparentemente sobre el ataque Colonial Pipeline:

NBC News informa que los ciberdelincuentes rusos con frecuencia trabajan por cuenta propia para el Kremlin, pero los indicios apuntan a un robo de efectivo realizado por los propios delincuentes esta vez en lugar de un ataque patrocinado por el estado.

Dmitri Alperovitch, ex director de tecnología de la empresa de seguridad de información CrowdStrike, afirma que la participación directa del Estado ruso no importa en este momento. “Si trabajan para el estado o no es cada vez más irrelevante, dada la política obvia de Rusia de albergar y tolerar el ciberdelito”, dijo.

DarkSide “funciona como una empresa”

La firma de seguridad con sede en Londres Digital Shadows dijo en septiembre que DarkSide opera como un negocio y describió su modelo de negocio como “RaaC”, que significa Ransomware-as-a-Corporation.

En términos de sus métodos de ataque reales, DarkSide no parece ser muy diferente de los operadores criminales más pequeños. Según Digital Shadows, el grupo se destaca por su cuidadosa selección de objetivos, preparación de ejecutables de ransomware personalizados para cada objetivo y comunicación cuasi corporativa durante los ataques.

DarkSide afirma evitar objetivos en los sectores médico, educativo, sin fines de lucro o gubernamental, y afirma que solo ataca a “empresas que pueden pagar la cantidad solicitada” después de “analizar cuidadosamente[ing] contabilidad “y determinar el monto del rescate en función de los ingresos netos de una empresa. Sombras digitales cree estas afirmaciones se traducen en gran medida en “primero lo buscamos en ZoomInfo”.

Parece bastante posible que el grupo no se diera cuenta de la cantidad de calor que se generaría con el ataque del Oleoducto Colonial. Aunque no es una entidad gubernamental en sí, las operaciones de Colonial son lo suficientemente cruciales para la seguridad nacional como para haber derribado la respuesta inmediata del Departamento de Energía, lo que el grupo ciertamente notó y parece haber respondido a través de la declaración de esta mañana de que “verificaría cada compañía que nuestros socios quiere cifrar “para evitar” consecuencias sociales “en el futuro.