Los desarrolladores de malware para Android están intensificando su juego de fraude de facturación con aplicaciones que deshabilitan las conexiones Wi-Fi, suscriben clandestinamente a los usuarios a servicios inalámbricos costosos e interceptan mensajes de texto, todo en un intento por cobrar cuantiosas tarifas a los usuarios desprevenidos, dijo Microsoft el viernes.

Esta clase de amenaza ha sido una realidad en la plataforma Android durante años, como lo demuestra una familia de malware conocida como Joker, que ha infectado millones de teléfonos desde 2016. A pesar de la conciencia del problema, se ha prestado poca atención a las técnicas. que utiliza dicho malware de “fraude telefónico”. Introduzca Microsoft, que ha publicado un inmersión técnica profunda en el tema.

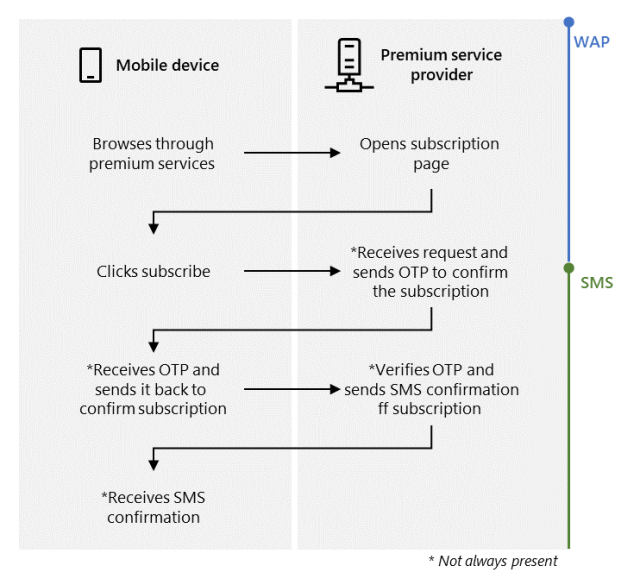

El mecanismo de facturación del que se abusa en este tipo de fraude es WAP, abreviatura de protocolo de aplicación inalámbrica, que proporciona un medio para acceder a la información a través de una red móvil. Los usuarios de teléfonos móviles pueden suscribirse a dichos servicios visitando la página web de un proveedor de servicios mientras sus dispositivos están conectados al servicio celular y luego haciendo clic en un botón. En algunos casos, el operador responderá enviando un mensaje de texto con una contraseña de un solo uso (OTP) al teléfono y solicitando al usuario que la envíe de vuelta para verificar la solicitud de suscripción. El proceso se ve así:

microsoft

El objetivo de las aplicaciones maliciosas es suscribir los teléfonos infectados a estos servicios WAP automáticamente, sin previo aviso ni consentimiento del propietario. Microsoft dijo que las aplicaciones maliciosas de Android que sus investigadores han analizado logran este objetivo siguiendo estos pasos:

- Deshabilite la conexión Wi-Fi o espere a que el usuario cambie a una red móvil

- Navegue silenciosamente a la página de suscripción

- Haga clic automáticamente en el botón de suscripción

- Interceptar la OTP (si corresponde)

- Enviar la OTP al proveedor de servicios (si corresponde)

- Cancelar las notificaciones por SMS (si corresponde)

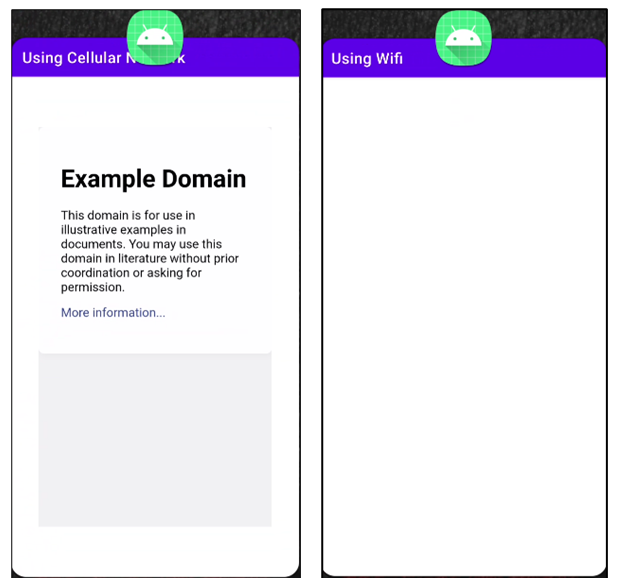

Los desarrolladores de malware tienen varias formas de obligar a un teléfono a usar una conexión celular incluso cuando está conectado a Wi-Fi. En dispositivos con Android 9 o anterior, los desarrolladores pueden invocar el setWifiEnabled metodo de la WifiManager clase. Para las versiones 10 y superiores, los desarrolladores pueden usar el requestNetwork función de la ConnectivityManager clase. Eventualmente, los teléfonos cargarán datos exclusivamente a través de la red celular, como se muestra en esta imagen:

microsoft

Una vez que un teléfono usa la red celular para la transmisión de datos, la aplicación maliciosa abre un navegador en segundo plano, navega a la página de suscripción WAP y hace clic en un botón de suscripción. Confirmar la suscripción puede ser complicado porque las solicitudes de confirmación pueden llegar a través de los protocolos SMS, HTTP o USSD. Microsoft establece métodos específicos que los desarrolladores de malware pueden usar para eludir cada tipo de confirmación. Luego, la publicación de Microsoft continúa explicando cómo el malware suprime los mensajes periódicos que el servicio de suscripción puede enviar al usuario para recordarle su suscripción.

“Al suscribir a los usuarios a servicios premium, este malware puede hacer que las víctimas reciban cargos significativos en la factura móvil”, escribieron los investigadores de Microsoft. “Los dispositivos afectados también tienen un mayor riesgo porque esta amenaza logra evadir la detección y puede lograr una gran cantidad de instalaciones antes de una la variante se elimina”.

Google bloquea activamente las aplicaciones de su Play Market cuando detecta signos de fraude o malicia, o cuando recibe informes de aplicaciones maliciosas de terceros. Si bien Google a menudo no elimina las aplicaciones maliciosas hasta después de haber infectado a millones de usuarios, las aplicaciones descargadas de Play generalmente se consideran más confiables que las aplicaciones de mercados de terceros.