imágenes falsas

Un investigador de seguridad dice que los dispositivos iOS de Apple no enrutan completamente todo el tráfico de la red a través de las VPN como podría esperar un usuario, un posible problema de seguridad que el fabricante del dispositivo conoce desde hace años.

Michael Horowitz, bloguero e investigador de seguridad informática desde hace mucho tiempo, lo expresa claramente, aunque de manera contenciosa, en un publicación de blog continuamente actualizada. “Las VPN en iOS están rotas”, dice.

Cualquier VPN de terceros parece funcionar al principio, dando al dispositivo una nueva dirección IP, servidores DNS y un túnel para el nuevo tráfico, escribe Horowitz. Pero las sesiones y conexiones establecidas antes de que se active una VPN no terminan y, según los hallazgos de Horowitz con el registro avanzado del enrutador, aún pueden enviar datos fuera del túnel VPN mientras está activo.

En otras palabras, puede esperar que un cliente VPN elimine las conexiones existentes antes de establecer una conexión segura para que puedan restablecerse dentro del túnel. Pero parece que las VPN de iOS no pueden hacer esto, dice Horowitz, un hallazgo que está respaldado por un informe similar de mayo de 2020.

“Los datos dejan el dispositivo iOS fuera del túnel VPN”, escribe Horowitz. “Esta no es una fuga de DNS clásica/heredada, es una fuga de datos. Lo confirmé usando múltiples tipos de VPN y software de múltiples proveedores de VPN. La última versión de iOS con la que probé es 15.6”.

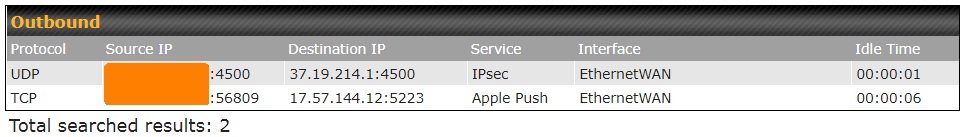

Los registros del blogger de seguridad Michael Horowitz muestran un iPad conectado a VPN que se comunica con su proveedor de VPN (37.19.214.1) y Apple Push (17.57.144.12). La conexión de Apple está fuera de la VPN y podría exponer potencialmente su dirección IP si la ve un ISP u otras partes.

La empresa de privacidad Proton informó anteriormente de un Vulnerabilidad de omisión de VPN de iOS que comenzó al menos en iOS 13.3.1. Al igual que la publicación de Horowitz, el blog de ProtonVPN señaló que una VPN generalmente cierra todas las conexiones existentes y las vuelve a abrir dentro de un túnel VPN, pero eso no sucedió en iOS. La mayoría de las conexiones existentes eventualmente terminarán dentro del túnel, pero algunas, como el servicio de notificaciones automáticas de Apple, pueden durar horas.

El problema principal con la persistencia de las conexiones sin túnel es que podrían no estar encriptadas y que los ISP y otras partes pueden ver la dirección IP del usuario y a qué se están conectando. “Los que corren mayor riesgo debido a esta falla de seguridad son las personas en países donde la vigilancia y los abusos de los derechos civiles son comunes”, escribió ProtonVPN en ese momento. Puede que esa no sea una preocupación apremiante para los usuarios típicos de VPN, pero es notable.

ProtonVPN confirmó que la omisión de VPN persistió en tres actualizaciones posteriores de iOS 13. ProtonVPN indicó en su publicación de blog que Apple agregaría funcionalidad para bloquear las conexiones existentes, pero esta funcionalidad agregada no pareció marcar una diferencia en los resultados de Horowitz.

Horowitz probó la aplicación de ProtonVPN a mediados de 2022 en un iPad iOS 15.4.1 y descubrió que aún permitía conexiones persistentes y sin túnel al servicio push de Apple. La función Kill Switch agregada a ProtonVPN, que describe su función como el bloqueo de todo el tráfico de la red si se pierde el túnel VPN, no evitó las fugas, según Horowitz.

Horowitz probó nuevamente en iOS 15.5 con un proveedor de VPN diferente y una aplicación de iOS (OVPN, ejecutando el protocolo WireGuard). Su iPad continuó realizando solicitudes tanto a los servicios de Apple como a los servicios web de Amazon.

ProtonVPN había sugerido una solución que era “casi tan efectiva” como cerrar manualmente todas las conexiones al iniciar una VPN: conectarse a un servidor VPN, activar el modo avión y luego apagarlo. “Sus otras conexiones también deberían volver a conectarse dentro del túnel VPN, aunque no podemos garantizarlo al 100 %”, escribió ProtonVPN. Horowitz sugiere que las funciones del modo avión de iOS son tan confusas que hacen que esto no sea una respuesta.

Nos comunicamos con Apple y OpenVPN para obtener comentarios y actualizaremos este artículo con cualquier respuesta.

La publicación de Horowitz no ofrece detalles sobre cómo iOS podría solucionar el problema. Tampoco aborda las VPN que ofrecen “tunelización dividida“, centrándose en cambio en la promesa de una VPN que capture todo el tráfico de la red. Por su parte, Horowitz recomienda una Enrutador VPN dedicado de $ 130 como una solución VPN verdaderamente segura.

Las VPN, especialmente las ofertas comerciales, continúan siendo una parte complicada de la seguridad y la privacidad en Internet. Elegir una “mejor VPN” ha sido un desafío durante mucho tiempo. Las VPN pueden ser derribadas por vulnerabilidades, servidores sin cifrar, corredores de datos codiciosos o por ser propiedad de Facebook.

(Actualización 2:58 p. m. ET: Actualizado para abordar la noción de tunelización dividida y las expectativas de VPN).