El fabricante de hardware de red QNAP insta a los clientes a actualizar sus dispositivos de almacenamiento conectados a la red de inmediato para protegerlos de una nueva ola de ataques de ransomware en curso que pueden destruir terabytes de datos de un solo golpe.

QNAP con sede en Singapur dijo recientemente que ha identificado una nueva campaña de un grupo de ransomware conocido como DeadBolt. Los ataques apuntan a los dispositivos NAS de QNAP que utilizan una característica patentada conocida como Photo Station. El aviso instruye a los clientes para que actualicen su firmware, lo que sugiere que existe una vulnerabilidad que se está explotando, pero la compañía no menciona explícitamente una designación CVE que los profesionales de seguridad usan para rastrear tales fallas de seguridad.

“Para proteger su NAS del ransomware DeadBolt, QNAP recomienda enfáticamente asegurar sus dispositivos y enrutadores NAS de QNAP siguiendo estas instrucciones”, escribieron los funcionarios de la compañía:

- Deshabilite la función de reenvío de puertos en el enrutador

- Configure myQNAPcloud en el NAS para habilitar el acceso remoto seguro y evitar la exposición a Internet

- Actualice el firmware del NAS a la última versión

- Actualice todas las aplicaciones en el NAS a sus últimas versiones

- Aplicar contraseñas seguras para todas las cuentas de usuario en el NAS

- Tome instantáneas y haga copias de seguridad con regularidad para proteger sus datos

El aviso se aplica a los siguientes dispositivos:

- QTS 5.0.1: Photo Station 6.1.2 y posterior

- QTS 5.0.0/4.5.x: Photo Station 6.0.22 y posterior

- QTS 4.3.6: Photo Station 5.7.18 y posterior

- QTS 4.3.3: Photo Station 5.4.15 y posterior

- QTS 4.2.6: Photo Station 5.2.14 y posterior

Cerrojo primero apareció en eneroy en unos pocos meses, el servicio de escaneo de seguridad de Internet Censys dijo que el ransomware había infectó miles de dispositivos QNAP. La compañía tomó la medida inusual de enviar automáticamente la actualización a todos los dispositivos, incluso a aquellos que tenían la actualización automática desactivada.

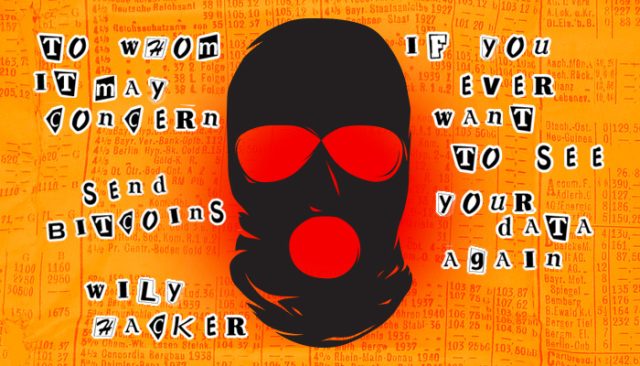

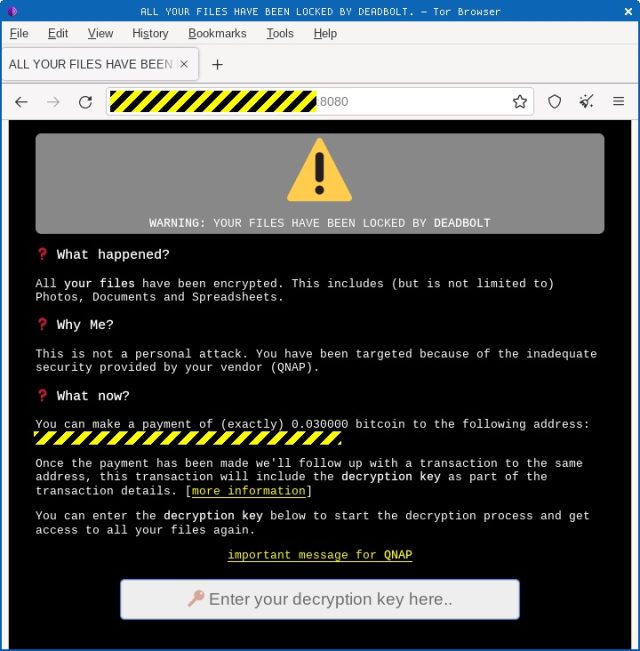

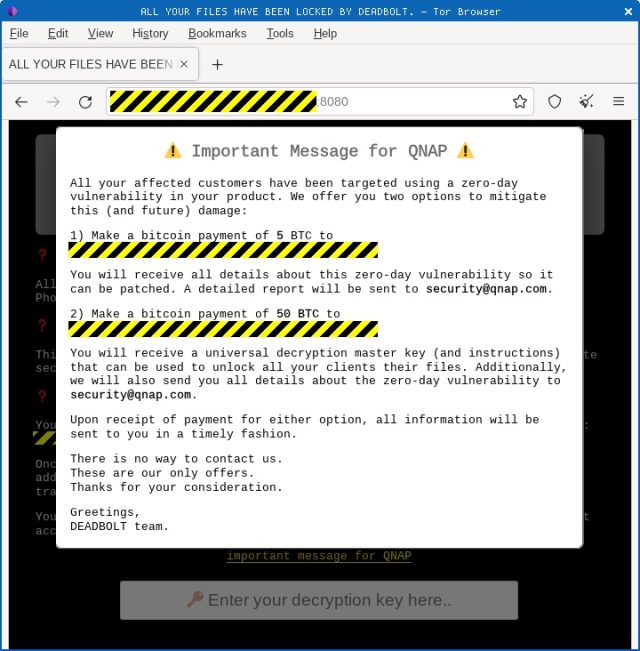

Ahora, DeadBolt está de vuelta. Los usuarios se enteran por primera vez de la infección en notas de rescate como esta:

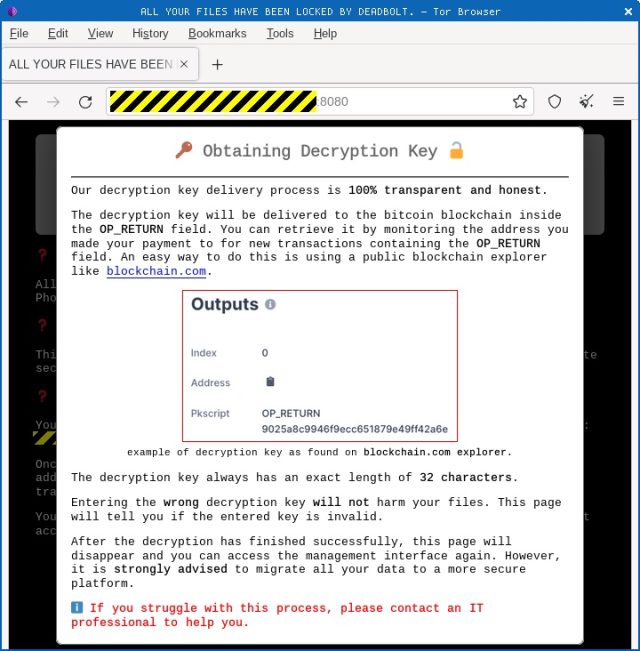

El personal de DeadBolt también proporciona instrucciones para obtener la clave de descifrado necesaria para recuperar archivos cifrados, así como una propuesta a QNAP para comprar una clave de descifrado maestra que la empresa podría pasar a los clientes infectados.

Hasta el momento, no hay indicios de que QNAP tenga la intención de aprovechar esta oportunidad.

Los dispositivos NAS generalmente se conectan directamente a un enrutador para que los archivos estén disponibles para todos en una red doméstica o de oficina pequeña. Las cajas NAS también se pueden configurar para que los archivos estén disponibles a través de Internet. Configurar los dispositivos para que sean seguros en estas circunstancias puede ser complicado, especialmente cuando existe la posibilidad de vulnerabilidades no reveladas.

El último aviso de QNAP, vinculado anteriormente, brinda orientación sobre cómo configurar el servicio myQNAPcloud patentado de QNAP. Dada la sensibilidad de los datos almacenados en muchos de estos dispositivos, los usuarios deben invertir mucho tiempo para asegurarse de que están siguiendo las mejores prácticas.