Recordó los informes de unas horas antes, cuando el equipo de vigilancia ucraniano dijo que estaban rastreando a Tank y tenían información de que el sospechoso había estado en casa recientemente. Nada de eso parecía creíble.

Cinco personas fueron detenidas en Ucrania esa noche, pero en lo que respecta a Tank, que según la policía estaba a cargo de la operación, se fueron con las manos vacías. Y ninguna de las cinco personas arrestadas en Ucrania permaneció bajo custodia durante mucho tiempo.

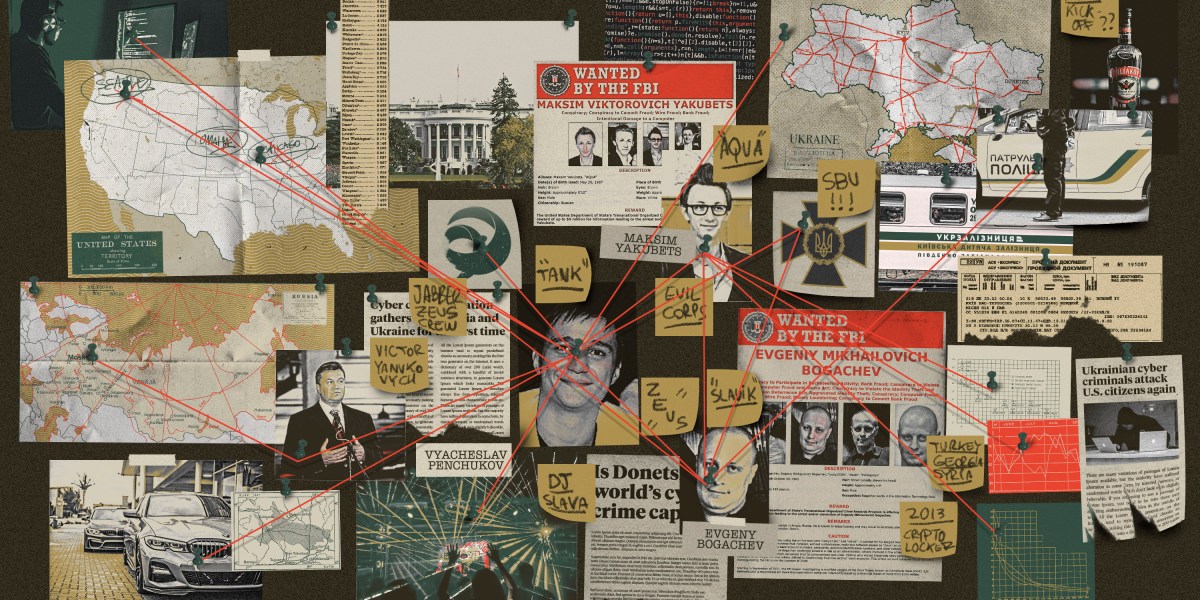

De alguna manera, la operación en Ucrania, un esfuerzo internacional de dos años para atrapar a los mayores ciberdelincuentes en el radar del FBI, se había desviado. Tank se había escabullido mientras estaba bajo la vigilancia de la SBU, mientras que los otros jugadores principales evitaron hábilmente las graves consecuencias de sus crímenes. Craig y su equipo estaban lívidos.

Pero si la situación en Ucrania era frustrante, las cosas empeoraron en Rusia, donde el FBI no tenía a nadie en el terreno. La confianza entre los estadounidenses y los rusos nunca había sido muy fuerte. Al principio de la investigación, los rusos habían ignorado al FBI de la identidad de Slavik.

“Intentan desviarlo de su objetivo”, dice Craig. “Pero jugamos esos juegos sabiendo lo que va a pasar. De todos modos, estamos muy sueltos con lo que les enviamos, e incluso si sabe algo, intente presionarlos para ver si cooperan. Y cuando no lo hacen, oh, no es de extrañar “.

Una enloquecedora mezcla de corrupción, rivalidad y evasión había dejado a Operation Trident Breach sin sus principales objetivos.

Aun así, mientras las redadas ocurrieron en Donetsk, los estadounidenses esperaban recibir una llamada de Rusia sobre una redada del FSB en la residencia de Aqua, el blanqueador de dinero Maksim Yakubets. En cambio, hubo silencio.

La operación tuvo sus éxitos: decenas de operadores de nivel inferior fueron arrestados en Ucrania, Estados Unidos y el Reino Unido, incluidos algunos de los amigos personales de Tank que ayudaron. mover dinero robado fuera de Inglaterra. Pero una enloquecedora mezcla de corrupción, rivalidad y evasión había dejado a Operation Trident Breach sin sus principales objetivos.

“Todo se redujo al Día D y nos pusieron fantasmas”, dice Craig. “La SBU intentó comunicarse con [the Russians]. El FBI estaba haciendo llamadas telefónicas a la embajada en Moscú. Fue un completo silencio. Terminamos haciendo la operación de todos modos, sin el FSB. Fueron meses de silencio. Nada.”

Criminales bien conectados

No todos en la SBU conducen un BMW.

Después de las redadas, algunos funcionarios ucranianos, que estaban descontentos con la corrupción y las filtraciones que ocurrían dentro de los servicios de seguridad del país, concluyeron que la redada de Donetsk de 2010 contra Tank y la tripulación de Jabber Zeus fracasó debido a un dato de un oficial corrupto de la SBU llamado Alexander Khodakovsky.

En ese momento, Khodakovsky era el jefe de una unidad SWAT de SBU en Donetsk conocida como equipo Alpha. Fue el mismo grupo que lideró las redadas de Trident Breach. También ayudó a coordinar la aplicación de la ley en toda la región, lo que le permitió decirle a los sospechosos con anticipación que se prepararan para las búsquedas o destruyeran las pruebas, según el ex oficial de SBU que habló con . de forma anónima.

Cuando Rusia y Ucrania entraron en guerra en 2014, Khodakovsky desertó. Se convirtió en un líder en la autoproclamada República Popular de Donetsk, que según la OTAN recibe ayuda financiera y militar de Moscú.

Sin embargo, el problema no era solo un oficial corrupto. La investigación ucraniana y los procedimientos legales contra Tank y su tripulación continuaron después de las redadas. Pero fueron manejados con cuidado para asegurarse de que permaneciera libre, explica el ex oficial de SBU.

“A través de sus vínculos corruptos entre la gerencia de SBU, Tank arregló que todos los procedimientos legales adicionales contra él fueran llevados a cabo por la oficina de campo de SBU Donetsk en lugar de la sede de SBU en Kiev, y finalmente logró que el caso se suspendiera allí”, dice el ex oficial. La SBU, el FBI y el FSB no respondieron a las solicitudes de comentarios.

“Todo se redujo al Día D, y nos engañaron”.

Jim Craig

Tank, se supo, estaba profundamente enredado con funcionarios ucranianos vinculados al gobierno de Rusia, incluido el ex presidente de Ucrania, Viktor Yanukovych, quien fue derrocado en 2014.

El hijo menor de Yanukovych, Viktor Jr., fue el padrino de la hija de Tank. Yanukovych Jr.murió en 2015 cuando su minivan Volkswagen cayó a través del hielo en un lago en Rusia, y su padre permanece exiliado allí después de ser declarado culpable de traición por un tribunal ucraniano.

Cuando Yanukovych huyó al este, Tank se trasladó al oeste a Kyiv, donde se cree que representa algunos de los intereses del ex presidente, junto con sus propias empresas comerciales.

“A través de esta asociación con la familia del presidente, Tank logró desarrollar vínculos corruptos en los niveles más altos del gobierno ucraniano, incluida la aplicación de la ley”, explica el oficial de SBU.

Desde que Yanukovych fue depuesto, el nuevo liderazgo de Ucrania se ha vuelto más decisivo hacia Occidente.

“La realidad es que la corrupción es un gran desafío para detener el ciberdelito y puede aumentar bastante”, dice Passwaters. “Pero después de más de 10 años trabajando con ucranianos para combatir el ciberdelito, puedo decir que hay mucha gente realmente buena en las trincheras trabajando silenciosamente en el lado correcto de esta lucha. Son la clave “.

Las relaciones más cálidas con Washington fueron un catalizador importante para la guerra en curso en el este de Ucrania. Ahora que Kiev intenta unirse a la OTAN, una de las condiciones para ser miembro es eliminar la corrupción. El país ha cooperado últimamente con los estadounidenses en investigaciones de delitos cibernéticos hasta un grado que hubiera sido inimaginable en 2010. Pero la corrupción aún está muy extendida.

“Ucrania en general es más activa en la lucha contra el ciberdelito en los últimos años”, dice el ex oficial de SBU. “Pero sólo cuando veamos que los delincuentes son realmente castigados, diría que la situación ha cambiado de raíz. Ahora, muy a menudo vemos trucos de relaciones públicas que no resultan en que los ciberdelincuentes cesen sus actividades. Anunciar algunas eliminaciones, realizar algunas búsquedas, pero luego liberar a todos los involucrados y dejarlos continuar operando no es una forma adecuada de abordar el delito cibernético “.

Y los vínculos de Tank con el poder no han desaparecido. Enredado con la poderosa familia Yanukovych, que está estrechamente alineada con Rusia, permanece libre.

Una amenaza inminente

El 23 de junio, el jefe del FSB, Alexander Bortnikov, fue cotizado como diciendo que su agencia trabajaría con los estadounidenses para rastrear a los piratas informáticos criminales. No pasó mucho tiempo para que aparecieran dos nombres rusos en particular.

Incluso después de que las redadas de 2010 acabaron con una gran parte de su negocio, Bogachev siguió siendo un destacado empresario de delitos informáticos. Formó una nueva red criminal llamada Business Club; Pronto se convirtió en un gigante, robando más de $ 100 millones que se dividieron entre sus miembros. El grupo pasó de piratear cuentas bancarias a implementar algunos de los primeros ransomware modernos, con una herramienta llamada CryptoLocker, en 2013. Una vez más, Bogachev estaba en el centro de la evolución de un nuevo tipo de ciberdelito.

Casi al mismo tiempo, los investigadores de la firma holandesa de ciberseguridad Fox-IT que estaban observando de cerca el malware de Bogachev vieron que no solo atacaba objetivos al azar. El malware también buscaba silenciosamente información sobre servicios militares, agencias de inteligencia y policía en países como Georgia, Turquía, Siria y Ucrania, vecinos cercanos y rivales geopolíticos de Rusia. Quedó claro que no solo trabajaba desde Rusia, sino que su malware realmente cazado por inteligencia en nombre de Moscú.

.