Un empleado de la ciudad de Oldsmar, Florida, visitó un sitio web malicioso que apuntaba a los servicios públicos de agua unas horas antes de que alguien irrumpiera en el sistema informático de la planta de tratamiento de agua de la ciudad e intentara envenenar el agua potable, dijo el martes la firma de seguridad Dragos. En última instancia, el sitio probablemente no jugó ningún papel en la intrusión, pero el incidente sigue siendo inquietante, dijo la firma de seguridad.

El sitio web, que pertenecía a un contratista de servicios de agua de Florida, había sido comprometido a fines de diciembre por piratas informáticos que luego alojaban un código malicioso que parecía apuntar a los servicios de agua, particularmente a los de Florida, escribió el investigador de Dragos Kent Backman en un entrada en el blog. Más de 1,000 computadoras de usuarios finales visitaron el sitio durante el período de 58 días en el que el sitio fue infectado.

Una de esas visitas se produjo el 5 de febrero a las 9:49 am ET desde una computadora en una red perteneciente a la ciudad de Oldsmar. En la noche del mismo día, un actor desconocido obtuvo acceso no autorizado a la interfaz de la computadora utilizada para ajustar los productos químicos que tratan el agua potable para los aproximadamente 15,000 residentes de la pequeña ciudad a unas 16 millas al noroeste de Tampa.

El intruso cambió el nivel de lejía a 11.100 partes por millón, un aumento potencialmente fatal de la cantidad normal de 100 ppm. El cambio fue rápidamente detectado y revertido.

Los llamados ataques de abrevadero se han vuelto frecuentes en los delitos de piratería informática que tienen como objetivo industrias o grupos de usuarios específicos. Así como los depredadores en la naturaleza acechan cerca de los abrevaderos utilizados por sus presas, los piratas informáticos a menudo ponen en peligro uno o más sitios web frecuentados por el grupo objetivo y plantan códigos maliciosos adaptados a quienes los visitan. Dragos dijo que el sitio que en contró parecía apuntar a los servicios de agua, especialmente a los de Florida.

“Aquellos que interactuaron con el código malicioso incluyeron computadoras de clientes de servicios de agua municipales, agencias gubernamentales estatales y locales, varias empresas privadas relacionadas con la industria del agua y el tráfico normal de robots de Internet y rastreadores de sitios web”, escribió Backman. “Más de 1,000 computadoras de usuarios finales fueron perfiladas por el código malicioso durante ese tiempo, principalmente dentro de los Estados Unidos y el estado de Florida”.

Aquí hay un mapa que muestra las ubicaciones de esas computadoras:

Dragos

Información detallada recopilada

El código malicioso recopiló más de 100 piezas de información detallada sobre los visitantes, incluido su sistema operativo y tipo de CPU, navegador e idiomas compatibles, zona horaria, servicios de geolocalización, códecs de video, dimensiones de la pantalla, complementos del navegador, puntos de contacto, métodos de entrada y si había cámaras, acelerómetros o micrófonos.

El código malicioso también dirigió a los visitantes a dos sitios separados que recopilaron hashes criptográficos que identificaron de forma única cada dispositivo de conexión y cargaron las huellas digitales en una base de datos alojada en bdatac.herokuapp.[.]com. El script de huellas dactilares utilizó código de cuatro proyectos de código diferentes: core-js, UAParser, regeneratorRuntime y un script de recopilación de datos observado solo en otros dos sitios web, ambos asociados con una empresa de registro de dominio, alojamiento y desarrollo web.

Dragos

Dragos dijo que encontró solo otro sitio que brindaba a los visitantes el código complejo y sofisticado. El sitio, DarkTeam[.]store, pretende ser un mercado clandestino que abastece a miles de clientes con tarjetas de regalo y cuentas. Una parte del sitio, descubrieron los investigadores de la compañía, también puede ser una ubicación de registro para sistemas infectados con una variante reciente de malware de botnet conocida como Tofsee.

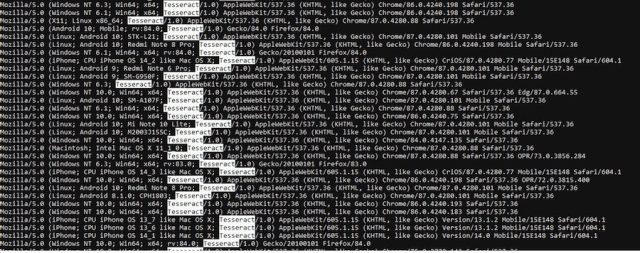

Dragos también descubrió evidencia de que el mismo actor pirateó el sitio DarkTeam y el sitio de la empresa de construcción de infraestructura de agua el mismo día, 20 de diciembre de 2020. Dragos observó 12,735 direcciones IP que sospecha que son sistemas infectados con Tofsee que se conectan a una página no pública, lo que significa que autenticación requerida. A continuación, el navegador presentó una cadena de agente de usuario con un peculiar artefacto “Tesseract / 1.0”.

Dragos

No es el típico abrevadero

“Con la información forense que recopilamos hasta ahora, la mejor evaluación de Dragos es que un actor desplegó el abrevadero en el sitio de la empresa de construcción de infraestructura de agua para recopilar datos legítimos del navegador con el fin de mejorar la capacidad del malware de la botnet para hacerse pasar por la actividad legítima del navegador web. ”, Escribió Backman. “El uso de la botnet de al menos diez apretones de manos cifrados diferentes o hashes JA3, algunos de los cuales imitan a los navegadores legítimos, en comparación con el hash ampliamente publicado de un solo apretón de manos de una iteración anterior del bot Tofsee, es una prueba de la mejora de la botnet”.

Dragos, que ayuda a proteger los sistemas de control industrial utilizados por gobiernos y empresas privadas, dijo que inicialmente le preocupaba que el sitio representara una amenaza significativa debido a su:

- Centrarse en Florida

- Correlación temporal con la intrusión de Oldsmar

- JavaScript altamente codificado y sofisticado

- Pocas ubicaciones de códigos en Internet

- Similitud con los ataques de abrevadero de otros grupos de actividades dirigidos a ICS, como DYMALLOY, ALANITA, y PEDIR.

En última instancia, Dragos no cree que el sitio de abrevadero que sirvió malware haya entregado exploits o haya intentado obtener acceso no autorizado a las computadoras visitantes. Los empleados de la planta, según revelaron más tarde los funcionarios del gobierno, utilizaron TeamViewer en una PC con Windows 7 no compatible para acceder de forma remota a los sistemas SCADA que controlaban el proceso de tratamiento de agua. Además, la contraseña de TeamViewer se compartió entre los empleados.

Sin embargo, Backman continuó diciendo que, no obstante, el descubrimiento debería ser una llamada de atención. Los funcionarios de Olsdmar no respondieron de inmediato a una solicitud de comentarios.

“Este no es un pozo de agua típico”, escribió. “Tenemos una confianza media en que no comprometió directamente a ninguna organización. Pero sí representa un riesgo de exposición para la industria del agua y destaca la importancia de controlar el acceso a sitios web que no son de confianza, especialmente para entornos de tecnología operativa (OT) y sistemas de control industrial (ICS) “.