El abuso doméstico se presenta en formas digitales, así como físicas y emocionales, pero la falta de herramientas para abordar este tipo de comportamiento deja a muchas víctimas desprotegidas y desesperadas por ayuda. Este proyecto de Cornell tiene como objetivo definir y detectar el abuso digital de manera sistemática..

El abuso digital puede ser muchas cosas: piratear la computadora de la víctima, usar el conocimiento de las contraseñas o la fecha personal para suplantarlas o interferir con su presencia en línea, acceder a fotos para rastrear su ubicación, etc. Al igual que con otras formas de abuso, hay tantos patrones como personas que lo padecen.

Pero con algo como el abuso emocional, hay décadas de estudios y enfoques clínicos para abordar cómo clasificarlo y enfrentarlo. No es así con fenómenos más nuevos como ser pirateado o acosado a través de las redes sociales. Eso significa que hay un pequeño libro de jugadas estándar para ellos, y tanto los maltratados como los que los ayudan se quedan luchando por obtener respuestas.

“Antes de este trabajo, la gente informaba que los abusadores eran hackers muy sofisticados y que los clientes recibían consejos inconsistentes. Algunas personas decían: 'Tire su dispositivo'. Otras personas decían: 'Elimine la aplicación'. Pero no había una comprensión clara de cómo estaba ocurriendo este abuso y por qué estaba sucediendo ”, explicó Diana Freed, doctora estudiante de Cornell Tech y coautor de un nuevo artículo sobre abuso digital.

"Estaban haciendo sus mejores esfuerzos, pero no había una manera uniforme de abordar esto", dijo el coautor Sam Havron. "Estaban usando Google para tratar de ayudar a los clientes con sus situaciones de abuso".

Investigando este problema con la ayuda de una subvención de la National Science Foundation para examinar el papel de la tecnología en el abuso doméstico, ellos y algunos profesores colaboradores en Cornell y NYU idearon un nuevo enfoque.

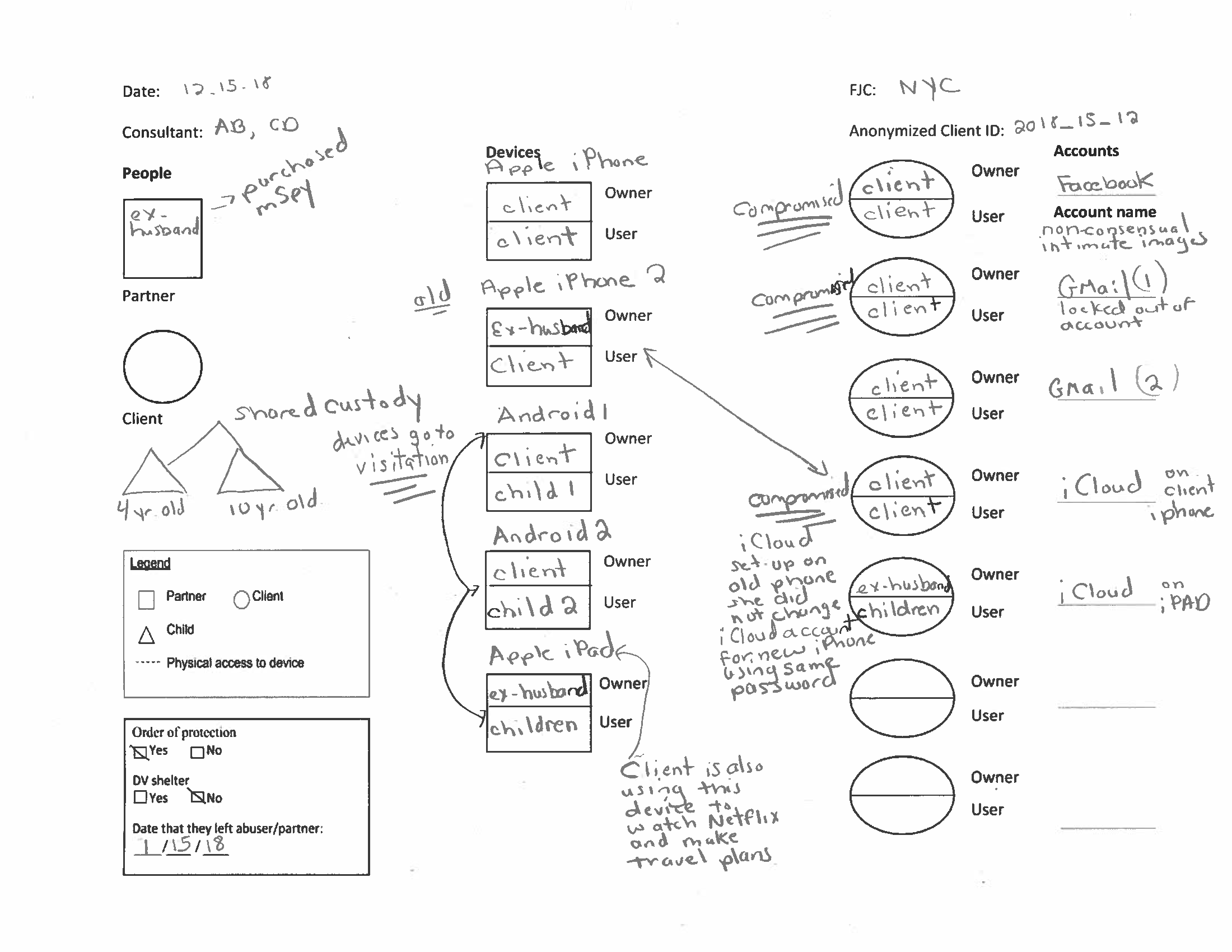

Existe un cuestionario estandarizado para caracterizar el tipo de experiencia basada en tecnología. Es posible que a alguien que no sea experto en tecnología no se le ocurra que su pareja puede conocer sus contraseñas o que hay configuraciones de redes sociales que pueden usar para evitar que esa pareja vea sus publicaciones. Esta información y otros datos se agregan a una especie de diagrama de presencia digital que el equipo llama el "tecnograma" y que ayuda a la víctima a visualizar sus activos tecnológicos y su exposición.

El equipo también creó un dispositivo que llaman IPV Spyware Discovery, o ISDi. Básicamente es un software de escaneo de spyware cargado en un dispositivo que puede verificar el dispositivo de la víctima sin tener que instalar nada. Esto es importante porque un abusador puede haber instalado un software de rastreo que los alertaría si la víctima está tratando de eliminarlo. ¿Suena extremo? No para las personas que luchan en una batalla por la custodia que parecen no poder escapar del ojo que todo lo ve de un ex abusivo. Y estas herramientas de espionaje están disponibles para su compra.

"Es coherente, se basa en datos y tiene en cuenta en cada fase lo que el abusador sabrá si el cliente realiza cambios. Esto les brinda a las personas una forma más precisa de tomar decisiones y les brinda una comprensión integral de cómo están sucediendo las cosas ”, explicó Freed.

Incluso si el abuso no se puede contrarrestar instantáneamente, puede ser útil simplemente entenderlo y saber que hay algunos pasos que se pueden tomar para ayudar.

Los autores han estado probando su trabajo en los Centros de Justicia Familiar de Nueva York, y después de algunas pruebas han lanzó el conjunto completo de documentos y herramientas para que cualquiera pueda usar.

Este no es el primer trabajo del equipo sobre el tema: puede leer sus otros documentos y obtener más información sobre su investigación en curso en el Sitio del programa de investigación tecnológica de violencia de pareja íntima.