MGM / UA

Desde los primeros días de la guerra, los comandantes de las fuerzas en el campo han buscado una mayor conciencia y control de lo que ahora se conoce comúnmente como el “espacio de batalla”, una palabra elegante para todos los elementos y condiciones que dan forma y contribuyen a un conflicto con un adversario, y todos los tipos de poder militar que se pueden utilizar para lograr sus objetivos.

Cuanto más clara sea la imagen que tienen los responsables de la toma de decisiones militares de todo el espacio de batalla, más bien informadas deberían estar sus decisiones tácticas y estratégicas. La incorporación de las computadoras en el siglo XX supuso también un nuevo conjunto de desafíos y oportunidades. La capacidad de las computadoras para clasificar enormes cantidades de datos para identificar tendencias que no son obvias para las personas (algo que a menudo se denomina “big data”) no solo abrió nuevas formas para que los comandantes obtengan una visión de los “grandes picture “: también permite que los comandantes vean esa imagen cada vez más cerca del tiempo real.

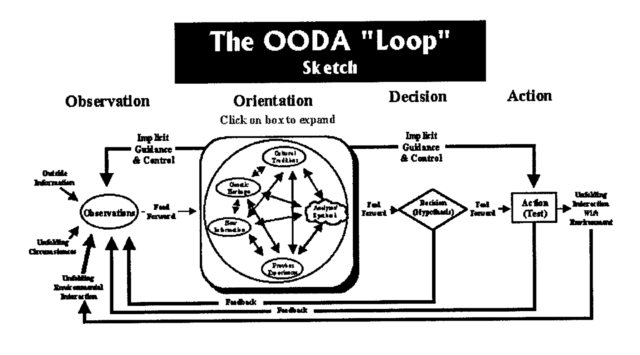

Y resulta que el tiempo es clave. El problema que la integración del espacio de batalla digital intenta resolver es reducir el tiempo que les toma a los comandantes cerrar el “circuito OODA”, un concepto desarrollado por el estratega de la Fuerza Aérea de los Estados Unidos, el coronel John Boyd. OODA significa “observar, orientar, decidir, actuar”: el ciclo de decisiones que se toma repetidamente al responder a eventos que se desarrollan en un entorno táctico (o en cualquier otro lugar). OODA es en gran parte una cosa de la Fuerza Aérea, pero todas las diferentes ramas del ejército tienen conceptos similares; el Ejército se ha referido durante mucho tiempo a la Bucle de mando y control Lawson en su propia literatura.

Al ser capaces de mantenerse al tanto de la situación que se desarrolla y responder a los cambios y desafíos más rápidamente que un adversario, al “entrar” en el ciclo de decisión del oponente, los comandantes militares pueden, en teoría, obtener una ventaja sobre ellos y moldear los eventos a su favor. .

Ya sea en la cabina del piloto o en el nivel de comando, los estrategas militares consideran que acelerar la detección de una amenaza y la respuesta a ella (¿realmente Han disparó primero o simplemente cerró el circuito OODA más rápido?) Es la clave para dominio de todos los dominios de la guerra. Sin embargo, cerrar ese circuito por encima del nivel táctico ha sido históricamente un desafío, porque las comunicaciones entre las líneas del frente y los comandantes de alto nivel rara vez han sido efectivas para dar a todos una imagen real de lo que está sucediendo. Y durante gran parte del siglo pasado, la “gestión del espacio de batalla” de las fuerzas armadas estadounidenses fue diseñada para lidiar con un tipo particular de adversario de la Guerra Fría, y no con el tipo con el que terminaron luchando durante gran parte de los últimos 30 años.

Ahora que la larga cola de la Guerra Global contra el Terrorismo se está reduciendo a una punta fina, el Departamento de Defensa se enfrenta a la necesidad de volver a examinar las lecciones aprendidas durante las últimas tres décadas (y especialmente las dos últimas). Los riesgos de aprender cosas incorrectas son enormes. Se han gastado billones de dólares sin mucho efecto en las últimas décadas. El enorme (y en gran parte fallido) del Ejército Sistemas de combate futuros El programa y algunas otras jugadas tecnológicas costosas que intentaron convertir un campo de batalla digitalizado en un paquete más grande han demostrado, en todo caso, por qué lograr grandes visiones de un campo de batalla totalmente integrado digitalmente conlleva grandes riesgos.

Al mismo tiempo, otros elementos del conjunto de herramientas de comando, control, comunicación, computación, inteligencia, vigilancia y reconocimiento (o simplemente “C4ISR” si te gusta la brevedad) se han podido construir sobre bloques de construcción básicos y ser (relativamente) exitoso. La diferencia a menudo ha estado en la doctrina que guía cómo se aplica la tecnología y en qué tan arraigada está en la realidad la visión detrás de esa doctrina.

Milan_Jovic / Getty Images

Vinculando

Al principio, había mando y control tácticos. Los componentes técnicos básicos del primer “espacio de batalla integrado”: la automatización de la conciencia de la situación a través de tecnologías como el radar con integrado “Identificación, amigo o enemigo“(IFF): surgió durante el Segundo Mundo. Pero el concepto moderno del espacio de batalla integrado tiene sus raíces más obvias en los sistemas de comando y control (C2) de la Guerra Fría temprana.

Más específicamente, se pueden rastrear hasta un hombre: Ralph benjamin, ingeniero electrónico del Royal Naval Scientific Service. Benjamin, un refugiado judío, empezó a trabajar en 1944 para el Servicio Científico Naval Real en lo que se llamó Admiralty Signals Establishment.

“Lo iban a llamar el Admiralty Radar & Signals Establishment”, Benjamin relatado en una historia oral para el IEEE, “y llegó a imprimir los primeros membretes con ASS, antes de decidir que sería más discreto convertirlo en el Admiralty Signals & Radar Establishment (ASRE)”. Durante la guerra, trabajó en un equipo que desarrollaba radares para submarinos y también en el sistema Mark V IFF.

Cuando la guerra llegó a su fin, comenzó a trabajar en cómo mejorar el flujo de información C2 entre los grupos de batalla navales. Fue en ese esfuerzo que Benjamin desarrolló y luego patentó el cursor de la pantalla y la bola de seguimiento, el precursor del mouse de la computadora como parte de su trabajo en el primer sistema electrónico C2, llamado Comprehensive Display System. CDS permitió que los datos compartidos de todos los sensores de un grupo de batalla se superpusieran en una sola pantalla.

El diseño y la arquitectura básicos del CDS de Benjamin fueron la base de casi todos los sistemas C2 digitales de EE.UU. y la OTAN desarrollados durante los siguientes 30 años. Condujo a la Fuerza Aérea de EE. UU. Entorno terrestre semiautomático (SAGE), el sistema utilizado para dirigir y controlar la Defensa Aérea de América del Norte (NORAD), así como el Sistema de Datos Tácticos de la Armada (NTDS), que llegó a la flota estadounidense a principios de la década de 1960. La misma tecnología se aplicaría al manejo de la guerra antisubmarina (para consternación de algunos comandantes de submarinos rusos) con el ASWC y CS, desplegado en los barcos de la Armada a finales de los sesenta y setenta.

El núcleo del sistema C2 de Benjamin era un protocolo de enlace de datos digitales hoy conocido como Link-11 (o MIL-STD-6011). Link-11 es un protocolo de red de radio basado en radio de alta frecuencia (HF) o ultra alta frecuencia (UHF) que puede transferir datos a velocidades de 1364 o 2250 bits por segundo. Link-11 sigue siendo un estándar en la OTAN en la actualidad, debido a su capacidad para conectar unidades en red que no están en la línea de visión, y se usa de alguna forma en todas las ramas del ejército de los EE. UU., Junto con una versión punto a punto (Link- 11B) y un puñado de otros protocolos de enlace de información digital táctica (TADIL). Pero a lo largo de la década de 1990, fracasaron varios intentos de crear versiones mejores, más rápidas y más aplicables de Link-11.

Sopa de letras: de C2 a C3I a C4ISR

Más allá del control de las operaciones aéreas y navales, C2 se trataba principalmente de comunicaciones de persona a persona. Los primeros esfuerzos para computarizar C2 en un nivel más amplio vinieron de arriba hacia abajo, luego de la Crisis de los Misiles Cubanos.

En un esfuerzo por acelerar Autoridad de mando nacional comunicaciones a las unidades sobre el terreno en tiempos de crisis, el Departamento de Defensa encargó el sistema mundial de mando y control militar (WWMCCS o “wimeks”). El objetivo de WWMCCS era brindar al Presidente, al Secretario de Defensa y al Estado Mayor Conjunto una forma de recibir rápidamente advertencias de amenazas e información de inteligencia, y luego asignar y dirigir acciones rápidamente a través de la estructura de comando operativo.

Inicialmente, WWMCCS se ensambló a partir de una colección de sistemas federados construidos en diferentes niveles de comando: casi 160 sistemas informáticos diferentes, basados en 30 sistemas de software diferentes, distribuidos en 81 sitios. Y ese conjunto suelto de sistemas resultó en fallas tempranas. Durante la Guerra de los Seis Días entre Egipto e Israel en 1967, el Estado Mayor Conjunto envió órdenes para mover el USS Libertad lejos de la costa israelí, y a pesar de cinco mensajes de alta prioridad al barco enviados a través de WWMCCS, no se recibió ninguno durante más de 13 horas. Para entonces, el barco había ya ha sido atacado por los israelíes.

Habría otras fallas que demostrarían los problemas con la estructura inconexa de los sistemas C2, incluso cuando se realizaron mejoras en WWMCCS y otras herramientas similares a lo largo de la década de 1970. La evacuación de Saigón al final de la guerra de Vietnam, la Incidente de Mayagüez, y la debacle en Desert One durante el intento de rescate de rehenes en Irán fueron los más viscerales de estos, ya que los comandantes no lograron comprender las condiciones en el terreno mientras se desarrollaba el desastre.

Estos casos, además de los ejercicios de preparación fallidos Nugget ingenioso y espíritu orgulloso en 1978 y 1979, fueron citados por John Boyd en una presentación de 1987 titulado “Diseño orgánico para el mando y control”, como fue la respuesta del DOD a ellos:

…[M]Más y mejores sensores, más comunicaciones, más y mejores computadoras, más y mejores dispositivos de visualización, más satélites, más y mejores centros de fusión, etc., todo vinculado a un sistema gigante de C&C totalmente informado y totalmente capaz. Esta forma de pensar enfatiza el hardware como la solución.

El punto de vista de Boyd era que este enfoque centralizado y de arriba hacia abajo nunca sería efectivo, porque no logró crear las condiciones clave para el éxito, condiciones que él veía surgir de cosas puramente humanas, basadas en la verdadera comprensión, colaboración y liderazgo. “[C2] representa una mentalidad de arriba hacia abajo aplicada de manera rígida o mecánica (o eléctrica) que ignora y reprime la naturaleza implícita de los seres humanos para lidiar con la incertidumbre, el cambio y el estrés “, señaló Boyd.

Esos eran los elementos que faltaban en los esfuerzos de finales de la Guerra Fría, y lo que se había llamado “C2” ganó algunas C más y se convirtió en “C4I” —comando, control, comunicaciones, computación e inteligencia— sistemas. Finalmente, la vigilancia y el reconocimiento se etiquetarían en el inicialismo, convirtiéndolo en “C4ISR”.

Si bien hubo mejoras notables en algunas áreas, como los sensores, como lo demostró la Marina Égida sistema y el Sistema de misiles Patriot—Todavía había una desigualdad en el intercambio de información. Y el C4I del Ejército carecía de sistemas de comunicación, control y comando digitales reales hasta bien entrada la década de 1990. La mayoría de las tareas involucradas fueron manual y requirió comunicaciones de voz o incluso mensajeros para verificar.

Puede que la Guerra del Golfo no haya sido una verdadera prueba de mando y control en el campo de batalla, pero sí insinuó algunos de los elementos que mejorarían y complicarían la imagen del campo de batalla del futuro. Por ejemplo, presentó el primer uso de drones para realizar objetivos en el campo de batalla y recopilación de inteligencia, así como la primera rendición de las tropas enemigas a un dron, cuando Las tropas iraquíes en la isla Faylaka señalaron su rendición al USS Wisconsin Pioneer RPV. La idea de tener plataformas controladas de forma remota que pudieran proporcionar información procesable en red en el espacio de información del campo de batalla, algo de lo que había visto los primeros indicios a fines de la década de 1980.