Los investigadores dijeron que descubrieron un lote de aplicaciones descargadas de Google Play más de 300.000 veces antes de que se revelara que las aplicaciones eran troyanos bancarios que subrepticiamente extraían contraseñas de usuario y códigos de autenticación de dos factores, registraban pulsaciones de teclas y tomaban capturas de pantalla.

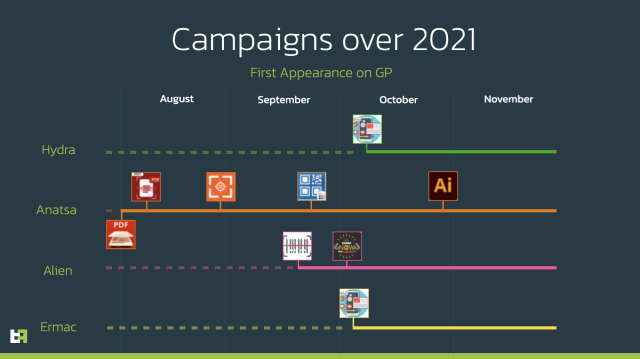

Las aplicaciones, que se hacían pasar por escáneres QR, escáneres de PDF y carteras de criptomonedas, pertenecían a cuatro familias de malware de Android distintas que se distribuyeron durante un período de cuatro meses. Utilizaron varios trucos para eludir las restricciones que Google ha ideado en un intento de frenar la distribución interminable de aplicaciones fraudulentas en su mercado oficial. Esas limitaciones incluyen restringir el uso de los servicios de accesibilidad para los usuarios con discapacidad visual para evitar la instalación automática de aplicaciones sin el consentimiento del usuario.

Pequeña huella de pie

“Lo que hace que estas campañas de distribución de Google Play sean muy difíciles de detectar desde una perspectiva de automatización (sandbox) y aprendizaje automático es que todas las aplicaciones de cuentagotas tienen una huella maliciosa muy pequeña”, escribieron investigadores de la empresa de seguridad móvil ThreatFabric en un correo. “Esta pequeña huella es una consecuencia (directa) de las restricciones de permisos impuestas por Google Play”.

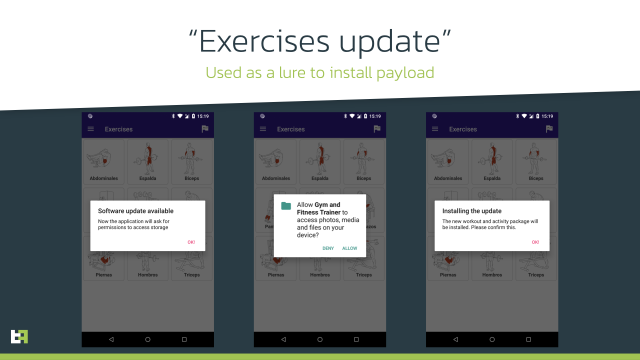

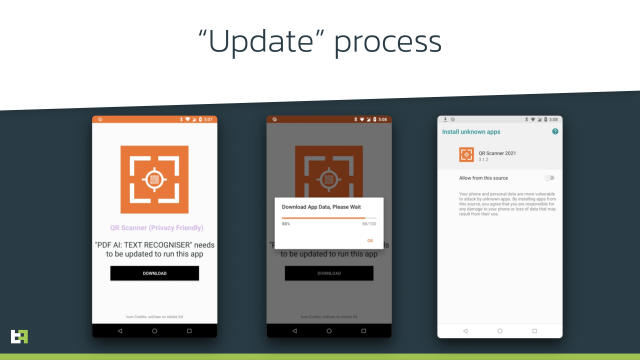

En cambio, las campañas generalmente entregaron una aplicación benigna inicialmente. Después de que se instaló, los usuarios recibieron mensajes que les indicaban que descargaran actualizaciones que instalaban funciones adicionales. Las aplicaciones a menudo requerían que las actualizaciones se descargaran de fuentes de terceros, pero para entonces muchos usuarios habían llegado a confiar en ellas. La mayoría de las aplicaciones inicialmente tenían cero detecciones por parte de los verificadores de malware disponibles en VirusTotal.

ThreatFabric

Las aplicaciones también pasaron desapercibidas mediante el uso de otros mecanismos. Para hacer esto, los operadores de malware en muchos casos instalaron manualmente actualizaciones maliciosas solo después de verificar la ubicación geográfica del teléfono infectado o actualizando los teléfonos de forma incremental.

“Esta increíble atención dedicada a evadir la atención no deseada hace que la detección automatizada de malware sea menos confiable”, explica la publicación de ThreatFabric. “Esta consideración se ve confirmada por la puntuación total de VirusTotal muy baja de los 9 goteros que hemos investigado en esta entrada de blog”.

La familia de malware responsable del mayor número de infecciones se conoce como Anatsa. Este “troyano bancario Android bastante avanzado” ofrece una variedad de capacidades, incluido el acceso remoto y sistemas de transferencia automática, que vacía automáticamente las cuentas de las víctimas y las envía a las que pertenecen a los operadores de malware.

Los investigadores escribieron:

El proceso de infección con Anatsa se ve así: al inicio de la instalación desde Google Play, el usuario se ve obligado a actualizar la aplicación para continuar usándola. En este momento, la carga útil de Anatsa se descarga de los servidores C2 y se instala en el dispositivo de la víctima desprevenida.

Los actores detrás de esto se encargaron de hacer que sus aplicaciones parecieran legítimas y útiles. Hay una gran cantidad de críticas positivas para las aplicaciones. La cantidad de instalaciones y la presencia de reseñas pueden convencer a los usuarios de Android de que instalen la aplicación. Además, estas aplicaciones poseen la funcionalidad reclamada, después de la instalación, operan normalmente y convencen aún más a la víctima de su legitimidad.

A pesar de la abrumadora cantidad de instalaciones, no todos los dispositivos que tienen estos goteros instalados recibirán Anatsa, ya que los actores hicieron esfuerzos para apuntar solo a las regiones de su interés.

ThreatFabric

Otras tres familias de malware encontradas por los investigadores fueron Alien, Hydra y Ermac. Uno de los goteros utilizados para descargar e instalar cargas útiles maliciosas se conocía como Gymdrop. Usó reglas de filtrado basadas en el modelo del dispositivo infectado para evitar la orientación de los dispositivos del investigador.

Nuevos ejercicios de entrenamiento

“Si se cumplen todas las condiciones, la carga útil se descargará e instalará”, indicó la publicación. “Este cuentagotas tampoco solicita privilegios de servicio de accesibilidad, solo solicita permiso para instalar paquetes, aderezado con la promesa de instalar nuevos ejercicios de entrenamiento, para atraer al usuario a otorgar este permiso. Cuando se instala, se inicia la carga útil. Nuestra inteligencia sobre amenazas muestra que, en este momento, este cuentagotas se utiliza para distribuir el troyano bancario Alien “.

Los investigadores enumeraron 12 aplicaciones de Android que participaron en el fraude. Las aplicaciones son:

| Nombre de la aplicación | Nombre del paquete | SHA-256 |

|---|---|---|

| Autenticador de dos factores | com.flowdivison | a3bd136f14cc38d6647020b2632bc35f21fc643c0d3741caaf92f48df0fc6997 |

| Guardia de protección | com.protectionguard.app | d3dc4e22611ed20d700b6dd292ffddbc595c42453f18879f2ae4693a4d4d925a |

| QR CreatorScanner | com.ready.qrscanner.mix | ed537f8686824595cb3ae45f0e659437b3ae96c0a04203482d80a3e51dd915ab |

| Escáner maestro en vivo | com.multifuction.combine.qr | 7aa60296b771bdf6f2b52ad62ffd2176dc66cb38b4e6d2b658496a6754650ad4 |

| Escáner QR 2021 | com.qr.code.generate | 2db34aa26b1ca5b3619a0cf26d166ae9e85a98babf1bc41f784389ccc6f54afb |

| Escáner QR | com.qr.barqr.scangen | d4e9a95719e4b4748dba1338fdc5e4c7622b029bbcd9aac8a1caec30b5508db4 |

| Escáner de documentos PDF – Escanear a PDF | com.xaviermuches.docscannerpro2 | 2080061fe7f219fa0ed6e4c765a12a5bc2075d18482fa8cf27f7a090deca54c5 |

| Escáner de documentos PDF | com.docscanverifier.mobile | 974eb933d687a9dd3539b97821a6a777a8e5b4d65e1f32092d5ae30991d4b544 |

| Escáner de documentos PDF gratis | com.doscanner.mobile | 16c3123574523a3f1fb24bbe6748e957afff21bef0e05cdb3b3e601a753b8f9d |

| CryptoTracker | cryptolistapp.app.com.cryptotracker | 1aafe8407e52dc4a27ea800577d0eae3d389cb61af54e0d69b89639115d5273c |

| Entrenador de gimnasio y fitness | com.gym.trainer.games | 30ee6f4ea71958c2b8d3c98a73408979f8179159acccc01b6fd53ccb20579b6b |

| Entrenador de gimnasio y fitness | com.gym.trainer.games | b3c408eafe73cad0bb989135169a8314aae656357501683678eff9be9bcc618f |

ThreatFabric

Cuando se le pidió un comentario, un portavoz de Google señaló esta publicación de abril detallando los métodos de la compañía para detectar aplicaciones maliciosas enviadas a Play.

Durante la última década, las aplicaciones maliciosas han plagado a Google Play de forma regular. Como fue el caso esta vez, Google se apresura a eliminar las aplicaciones fraudulentas una vez que se les notifica, pero la compañía ha sido crónicamente incapaz de encontrar miles de aplicaciones que se han infiltrado en el bazar e infectado a miles o incluso millones de usuarios.

No siempre es fácil detectar estas estafas. Leer los comentarios de los usuarios puede ayudar, pero no siempre, ya que los delincuentes a menudo sembran sus envíos con reseñas falsas. Mantenerse alejado de aplicaciones oscuras con bases de usuarios pequeñas también puede ayudar, pero también habría sido ineficaz en este caso. Los usuarios también deben hacer una gran pausa antes de descargar aplicaciones o actualizaciones de aplicaciones de mercados de terceros.

El mejor consejo para mantenerse a salvo de las aplicaciones maliciosas de Android es ser extremadamente parco al instalarlas. Y en caso de que no haya usado una aplicación por un tiempo, desinstalarla es una buena idea.