imágenes falsas

Los operadores de ransomware han entregado un ultimátum sorprendente al Departamento de Policía Metropolitana de Washington, DC: págales 50 millones de dólares o filtrarán las identidades de informantes confidenciales a las pandillas callejeras.

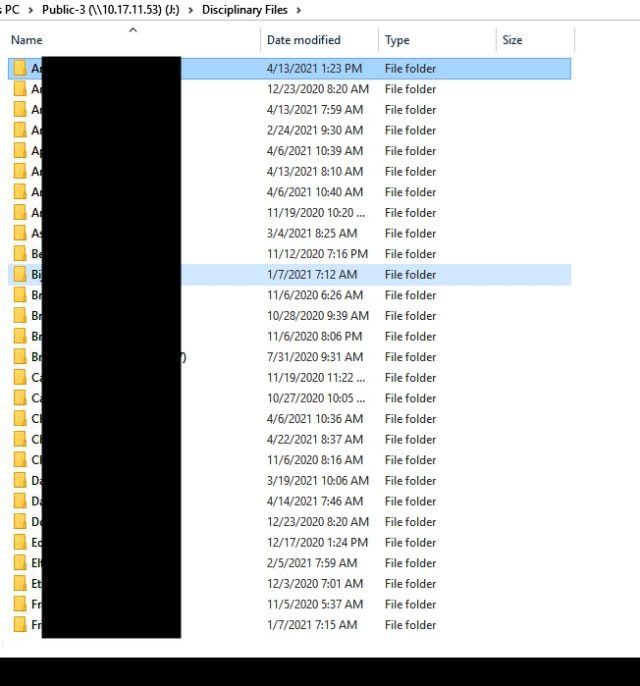

Babuk, como se llama a sí mismo el grupo, dijo el lunes que había obtenido 250 GB de datos confidenciales después de piratear la red MPD. El sitio del grupo en la darkweb ha publicado docenas de imágenes de lo que parecen ser documentos sensibles de MPD. Una captura de pantalla muestra un directorio de Windows titulado Archivos disciplinarios. Cada uno de los 28 archivos que se muestran enumera un nombre. Una verificación de cuatro de los nombres muestra que todos pertenecen a agentes del MPD.

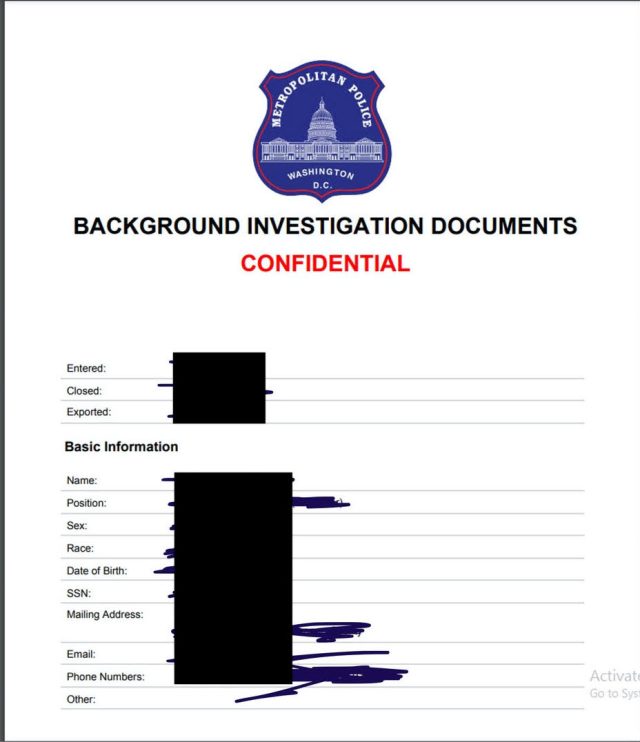

Otras imágenes parecían mostrar nombres y fotos de personas de interés, una captura de pantalla de una carpeta llamada Gang Database, informes del jefe, listas de arrestos y un documento con el nombre y la dirección de un informante confidencial.

“Drena a los informantes”

“Le recomendamos [sic] que se comunique con nosotros lo antes posible para evitar fugas ”, dice una publicación en el sitio. “Si no se recibe respuesta en 3 días, comenzaremos a contactar a las pandillas para sacar a los informantes”.

En un correo electrónico, el oficial de información pública del MPD, Hugh Carew, escribió: “Somos conscientes de un acceso no autorizado a nuestro servidor. Mientras determinamos el impacto total y continuamos revisando la actividad, hemos contratado al FBI para que investigue completamente este asunto “. Carew no respondió a las preguntas que buscaban detalles adicionales sobre la violación.

en un mensaje grabado en video Publicado el martes por la noche, el jefe de la Policía Metropolitana, Robert J. Contee III, dijo que con la ayuda de socios locales y federales, el MPD ha identificado y bloqueado el mecanismo que permitió la intrusión. No proporcionó nuevos detalles sobre la violación o la investigación en curso al respecto.

“Nuestros socios están actualmente completamente comprometidos con la evaluación del alcance y el impacto”, dijo. “En el transcurso de la revisión, si se descubre que la información personal de nuestros miembros u otras personas se vio comprometida, haremos un seguimiento con esa información”.

Luego, el jefe animó a las personas a “mantener una buena higiene cibernética”.

Tan malo como se pone

El incidente subraya el creciente descaro de los operadores de ransomware. Una vez satisfechos con simplemente bloquear los datos de las víctimas y exigir un rescate a cambio de la clave, finalmente introdujeron un modelo de doble ingreso que cobraba por la clave pero también prometía publicar documentos confidenciales en línea a menos que se pagara el rescate. En las últimas semanas, al menos una pandilla ha comenzado a contactar a los clientes y proveedores de las víctimas para advertirles que sus datos pueden ser divulgados si las víctimas no pagan.

Amenazar con identificar a informantes confidenciales de bandas delictivas organizadas, como parece estar haciendo Babuk ahora, alcanza un nuevo mínimo, dijo Brett Callow, analista de amenazas que sigue el ransomware en la firma de seguridad Emsisoft.

“Eso es lo peor”, le dijo a Ars. “¿Puede imaginarse la posibilidad de que se entablen demandas judiciales si un informante resultara perjudicado como resultado directo de la infracción?”

Babuk es una empresa de ransomware relativamente nueva que apareció en enero. No se sabe mucho sobre el grupo, aparte de que tiene miembros del equipo de habla rusa y los investigadores de Emsisoft. encontré un error severo en el software de descifrado del grupo que provocó la pérdida de datos. El sitio web oscuro del grupo afirma haber violado a casi una docena de otras empresas.

La semana pasada, un memorando del Departamento de Justicia de EE. UU. Mostró a la agencia convocar un nuevo grupo de trabajo para responder al reciente aumento de los ataques de ransomware, especialmente en hospitales y otras organizaciones estadounidenses críticas. El fiscal general adjunto interino John Carlin dirigirá el grupo de trabajo, que está compuesto por agentes y fiscales del FBI y del Departamento de Justicia.

La filtración podría representar una amenaza no solo para los informantes confidenciales, sino también para las investigaciones en curso. Los fiscales federales retiraron el año pasado los cargos de narcóticos contra seis sospechosos después de La evidencia crucial fue destruida en una infección de ransomware..