Si recibe un correo electrónico de someone@arstechnіca.com, ¿es realmente de alguien de Ars? Definitivamente no, el dominio en esa dirección de correo electrónico no es el mismo Heaven32 que tu sabes. El carácter ‘і’ que se encuentra allí proviene de la escritura cirílica y no del alfabeto latino.

Este tampoco es un problema nuevo. Hasta hace unos años (pero ya no), los navegadores modernos no hacían ninguna distinción visible cuando se escribían dominios que contenían conjuntos de caracteres mixtos en la barra de direcciones.

Y resulta que Microsoft Outlook no es una excepción, pero el problema empeoró: los correos electrónicos que se originan en un dominio similar en Outlook mostrarían la tarjeta de contacto de una persona real, que en realidad está registrada en el dominio legítimo, no la dirección similar.

Outlook muestra información de contacto real para dominios IDN falsificados

Esta semana, infosec professional y pentester DobbyWanKenobi demostraron cómo pudieron engañar al componente Libreta de direcciones de Microsoft Office para mostrar la información de contacto de una persona real para una dirección de correo electrónico de remitente falsificada mediante el uso de IDN. Nombres de dominio internacionalizados (IDN)

El concepto de IDN se propuso en 1996 para ampliar el espacio de nombres de dominio a idiomas no latinos y para hacer frente a la ambigüedad antes mencionada de diferentes caracteres que parecen idénticos (“homoglyphs”) a los humanos. Los IDN también se pue den representar fácilmente únicamente en formato ASCII–

Por ejemplo, copiar y pegar el parecido “arstechnіca.com” en la barra de direcciones del último navegador Chrome lo convertiría inmediatamente en su representación de código punyco para evitar la ambigüedad: xn--arstechnca-42i.com. Esto no sucede cuando real Heaven32–ya en ASCII y sin el cirílico ‘і’, se escribe en la barra de direcciones. Esta distinción visible es necesaria para proteger a los usuarios finales que pueden aterrizar inadvertidamente en sitios web impostores, utilizados como parte de campañas de phishing.

Pero recientemente, DobbyWanKenobi descubrió que esto no era del todo obvio con Microsoft Outlook para Windows. Y la función Libreta de direcciones no haría ninguna distinción al mostrar los datos de contacto de la persona.

“Recientemente descubrí una vulnerabilidad que afecta el componente de la libreta de direcciones de Microsoft Office para Windows que podría permitir que cualquier persona en Internet falsifique los datos de contacto de los empleados dentro de una organización utilizando un nombre de dominio internacionalizado (IDN) externo similar”, escribió el pentester. en un entrada en el blog. “Esto significa que si el dominio de una empresa es ‘alguna empresa[.]com ‘, un atacante que registra un IDN como’ una empresa[.]com ‘(xn – omecompany-l2i[.]com) podría aprovechar este error y enviar correos electrónicos de phishing convincentes a los empleados de ‘somecompany.com’ que usaban Microsoft Outlook para Windows “.

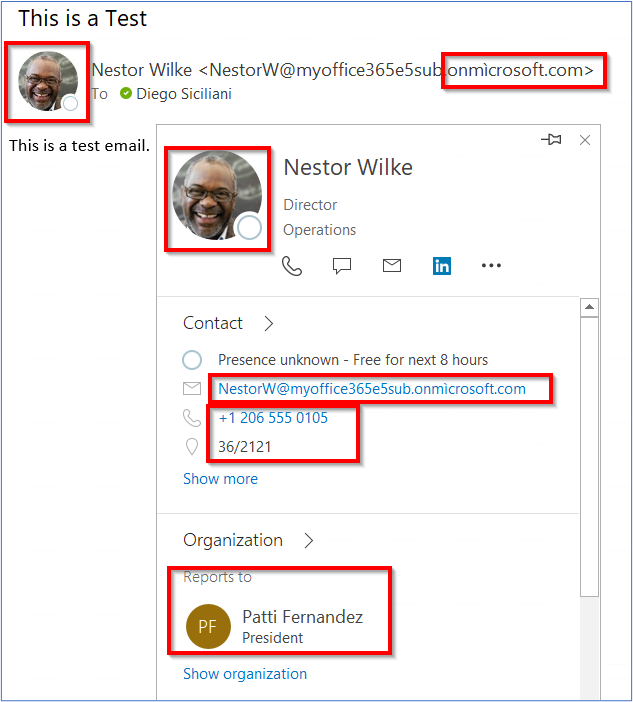

Casualmente, al día siguiente, otro reporte sobre el tema surgió de Mike Manzotti, consultor senior de Dionach. Para un contacto creado en el dominio “onmìcrosoft.com” de Manzotti (observe el I), Outlook mostraba datos de contacto válidos de la persona cuya dirección de correo electrónico contenía el dominio real “onmicrosoft.com”.

“En otras palabras, el correo electrónico de phishing se dirige al usuario NestorW @ …. onmIcrosoft.com, sin embargo, los detalles válidos de Active Directory y la imagen de NestorW @ …. onmicrosoft.com se muestran como si el correo electrónico procediera de una fuente confiable “, dice Manzotti.

Manzotti ha rastreado la causa del problema hasta que Outlook no valida correctamente las direcciones de correo electrónico en los encabezados MIME (Extensiones multipropósito de correo de Internet).

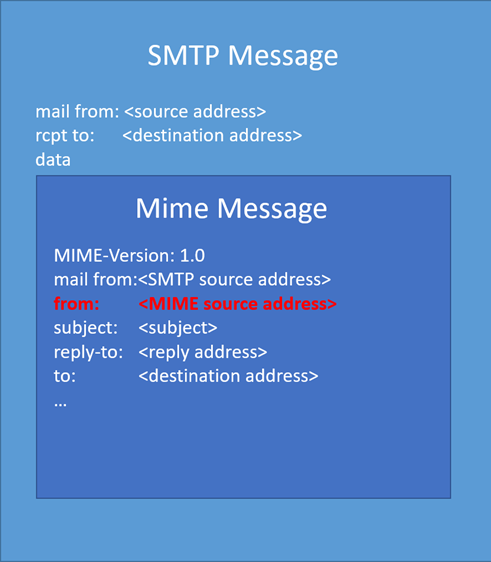

“Cuando envía un correo electrónico HTML, puede especificar la dirección de ‘correo de’ SMTP y la dirección de ‘remitente’ de Mime”, explica Manzotti.

“Esto se debe a que los encabezados MIME están encapsulados en el protocolo SMTP. MIME se usa para extender mensajes de texto simples, por ejemplo, al enviar correos electrónicos HTML”, explicó con una ilustración:

Pero, según Manzotti, Microsoft Outlook para Office 365 no verifica correctamente el dominio punycode, lo que permite que un atacante se haga pasar por cualquier contacto válido en la organización objetivo.

Phishing de IDN: un viejo problema revivido

El problema de los sitios web de phishing basados en IDN ganó atención en 2017 cuando el desarrollador de aplicaciones web Xudong Zheng demostró cómo los navegadores modernos, en ese momento, no lograban distinguir su аpple.com sitio similar (un IDN) del apple.com real.

Zheng fue preocupado que los atacantes podrían abusar de los IDN con diversos fines nefastos, como la suplantación de identidad (phishing):

Desde una perspectiva de seguridad, los dominios Unicode pueden ser problemáticos porque muchos caracteres Unicode son difíciles de distinguir de los caracteres ASCII comunes. Es posible registrar dominios como “xn--pple-43d.com”, que es equivalente a “аpple.com”. Puede que no sea obvio a primera vista, pero “аpple.com” usa el cirílico “a” (U + 0430) en lugar del ASCII “a” (U + 0061). Esto se conoce como ataque homógrafo.

Pero el problema en Outlook es que para un correo electrónico de phishing enviado desde un IDN, el destinatario no solo puede no distinguir entre la dirección de correo electrónico falsificada y la real, sino que también ve la tarjeta de contacto de un contacto legítimo y, por lo tanto, es víctima del ataque. .

No está claro si Microsoft está dispuesto a solucionar el problema en Outlook en este momento:

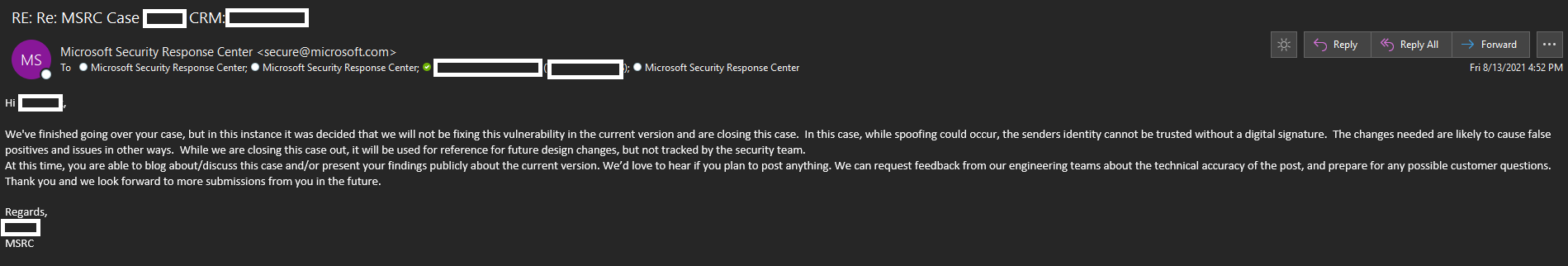

“Hemos terminado de revisar su caso, pero en este caso, se decidió que no arreglaremos esta vulnerabilidad en la versión actual”, se ve a un miembro del personal de Microsoft diciendo DobbyWanKenobi en un correo electrónico.

“Si bien podría ocurrir una suplantación de identidad, no se puede confiar en la identidad del remitente sin una firma digital. Es probable que los cambios necesarios causen falsos positivos y problemas de otras maneras”, continuó el correo electrónico visto por Ars:

Microsoft no ha respondido a la solicitud de comentarios de Ars enviada con anticipación.

Los investigadores han visto que esta vulnerabilidad afecta a las versiones de 32 y 64 bits de las últimas versiones de Microsoft Outlook para Microsoft 365, aunque parece que el problema ya no se puede reproducir en la versión 16.0.14228.20216 después de que Manzotti notificara a Microsoft.

Curiosamente, la respuesta de Microsoft a Manzotti sostuvo que la vulnerabilidad no se solucionará. Además, Manzotti señala que este tipo de ataque de phishing no tendrá éxito en Outlook Web Access (OWA).

Aprovechando funciones de seguridad como “remitente externo“Las advertencias por correo electrónico y la firma de correos electrónicos son algunos pasos que las organizaciones pueden tomar para disuadir los ataques de suplantación de identidad.