Miles de víctimas de ransomware finalmente pueden obtener un alivio tan esperado.

La compañía de seguridad con sede en Nueva Zelanda Emsisoft ha creado un conjunto de herramientas de descifrado para Stop, una familia de ransomware que incluye Djvu y Puma, que dicen podrían a yudar a las víctimas a recuperar algunos de sus archivos.

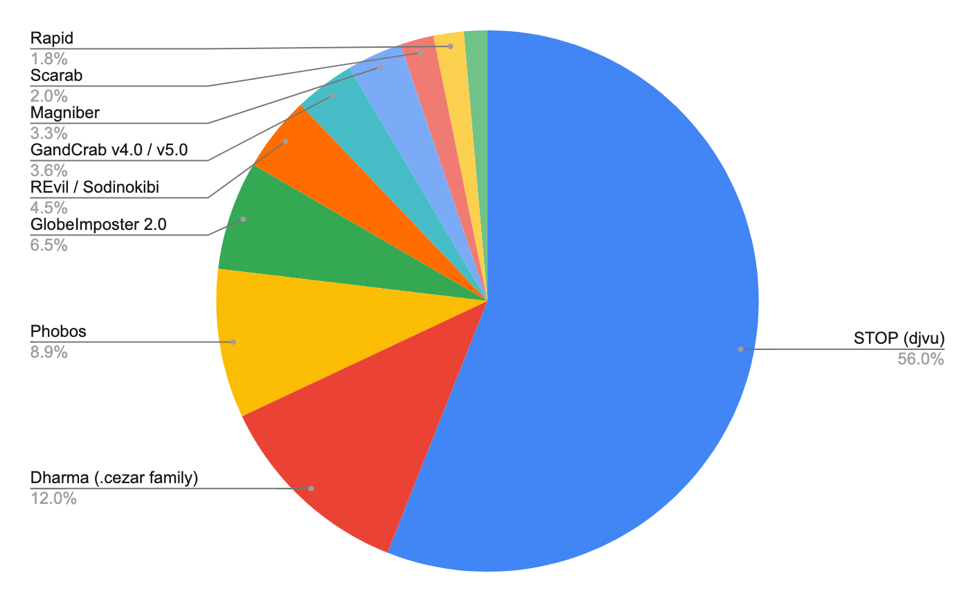

Se cree que Stop es el ransomware más activo del mundo y representa más de la mitad de todas las infecciones de ransomware, según cifras de ID-Ransomware, un sitio libre eso ayuda a identificar infecciones. Pero Emsisoft dijo que es probable que esa cifra sea mucho más alta.

Si nunca ha tenido ransomware, es uno de los afortunados. El ransomware es una de las formas más comunes en la actualidad para que algunos delincuentes ganen dinero al infectar computadoras con malware que bloquea los archivos mediante el cifrado. Una vez que el ransomware Stop infecta, cambia el nombre de los archivos de un usuario con una de cualquier cantidad de extensiones, reemplazando .jpg y .png archivos con .radman, .djvu y .puma, por ejemplo. Las víctimas pueden desbloquear sus archivos a cambio de una demanda de rescate, generalmente unos cientos de dólares en criptomonedas.

No todo el ransomware se crea por igual. Algunos expertos en seguridad han podido desbloquear los archivos de algunas víctimas sin pagar al encontrar vulnerabilidades en el código que activa el ransomware, lo que les permite en algunos casos revertir el cifrado y devolver los archivos de la víctima a la normalidad.

Stop es el último ransomware que los investigadores de Emsisoft han podido descifrar.

“El último recuento de víctimas conocido es de aproximadamente 116,000. Se estima que es aproximadamente una cuarta parte del número total de víctimas ".

Emsisoft

"Es una herramienta de descifrado más complicada de lo que normalmente se obtendría", dijo Michael Gillespie, desarrollador de herramientas e investigador de Emsisoft. "Es un ransomware muy complicado", dijo.

En el caso de Stop, encripta los archivos del usuario con una clave en línea que se extrae del servidor del atacante; o una clave sin conexión, que cifra los archivos de los usuarios cuando no puede comunicarse con el servidor. Gillespie dijo que muchas víctimas han sido infectadas con claves fuera de línea porque la infraestructura web de los atacantes a menudo estaba inactiva o inaccesible para la computadora infectada.

Así es como funcionan las herramientas.

Los atacantes de ransomware le dan a cada víctima una "llave maestra", dijo Gillespie. Esa clave maestra se combina con los primeros cinco bytes de cada archivo que encripta el ransomware. Algunos tipos de archivos, como .png archivos de imagen, comparta los mismos cinco bytes en cada .png archivo. Al comparar un archivo original con un archivo cifrado y aplicar algunos cálculos matemáticos, puede descifrar no solo eso .png archivo pero otro .png del mismo tipo de archivo.

Algunos tipos de archivos comparten los mismos cinco bytes iniciales. La mayoría de los documentos modernos de Microsoft Office, como .docx y .pptx compartir los mismos cinco bytes que .zip archivos Con cualquier archivo antes y después, cualquiera de estos tipos de archivos puede descifrar los demás.

Hay una trampa. La herramienta de descifrado "no es una cura para todo" para su computadora infectada, dijo Gillespie.

"La víctima tiene que encontrar un buen antes y después de básicamente todos los formatos que quieren recuperar", dijo.

Una vez que el sistema esté limpio del ransomware, dijo que las víctimas deberían tratar de buscar cualquier archivo que haya sido respaldado. Esos pueden ser fondos de pantalla predeterminados de Windows, o puede significar revisar tu correo electrónico y encontrar un archivo original que enviaste y combinarlo con el archivo ahora cifrado.

Cuando el usuario carga un par de archivos "antes y después" en el portal de presentación, el servidor hará los cálculos y determinará si el par de archivos es compatible y escupirá qué extensiones se pueden descifrar.

Pero hay dificultades, dijo Gillespie.

"Cualquier infección después de finales de agosto de 2019, desafortunadamente, no hay mucho que podamos hacer a menos que esté encriptada con la clave fuera de línea", dijo. Si se extrajo una clave en línea del servidor del atacante, las víctimas no tienen suerte. Agregó que los archivos enviados al portal deben tener un tamaño superior a 150 kilobytes o las herramientas de descifrado no funcionarán, porque esa es la cantidad de archivos que encripta el ransomware. Y algunas extensiones de archivo serán difíciles, si no imposibles de recuperar, porque cada extensión de archivo maneja los primeros cinco bytes del archivo de manera diferente.

"La víctima realmente necesita hacer un esfuerzo", dijo.

La proporción actual de infecciones de ransomware en todo el mundo. (Imagen: Emsisoft)

Este no es el primer rodeo de Gillespie. Durante un tiempo, estaba procesando manualmente las claves de descifrado para las víctimas cuyos archivos habían sido cifrados con una clave fuera de línea. Construyó una herramienta de descifrado rudimentaria, el acertadamente llamado STOPDecrypter, que descifró los archivos de algunas víctimas. Pero mantener actualizada la herramienta era un juego de gato y ratón que estaba jugando con los atacantes de ransomware. Cada vez que encontraba una solución alternativa, los atacantes sacaban nuevas extensiones de archivos cifrados en un esfuerzo por burlarlo.

"Me mantenían alerta constantemente", dijo.

Desde el lanzamiento de STOPDecrypter, Gillespie ha recibido miles de mensajes de personas cuyos sistemas han sido encriptados por el ransomware Stop. Publicando en los foros de Bleeping Computer, ha podido mantener a las víctimas actualizadas con sus hallazgos y actualizaciones de su herramienta de descifrado.

Pero a medida que algunas víctimas se desesperaron por recuperar sus archivos, Gillespie se enfrentó a la peor parte de sus frustraciones.

“Los moderadores del sitio respondieron pacientemente. Han mantenido la paz ", dijo. "Un par de otros voluntarios en los foros también han estado ayudando a explicar las cosas a las víctimas".

"Ha habido mucho apoyo de la comunidad tratando de ayudar en cada pequeña parte", dijo.

Gillespie dijo que la herramienta también se introducirá en Europol No más proyecto de rescate para que las futuras víctimas sean notificadas de que hay una herramienta de descifrado disponible.