imágenes falsas

Orange España, el segundo mayor operador de telefonía móvil de España, sufrió una importante caída el miércoles después de que un desconocido obtuviera una contraseña “ridículamente débil” y la utilizara para acceder a una cuenta para gestionar la tabla de enrutamiento global que controla qué redes entregan el tráfico de Internet de la empresa. dijeron los investigadores.

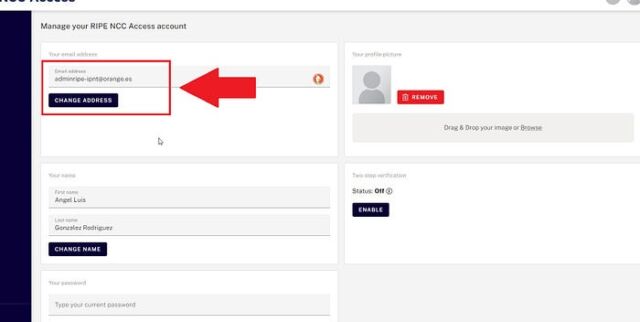

El secuestro comenzó alrededor de las 9:28 hora universal coordinada (alrededor de las 2:28 hora del Pacífico) cuando el grupo inició sesión en la cuenta RIPE NCC de Orange utilizando la contraseña “ripeadmin” (menos las comillas). El Centro de Coordinación de la Red RIPE es uno de los cinco Registros regionales de Internet

“La cosa se puso fea”

La contraseña salió a la luz después de que el partido, bajo el apodo de Snow, publicara una imagen en las redes sociales que mostraba la dirección de correo electrónico de orange.es asociada a la cuenta de RIPE. RIPE dijo que está trabajando en formas de reforzar la seguridad de las cuentas.

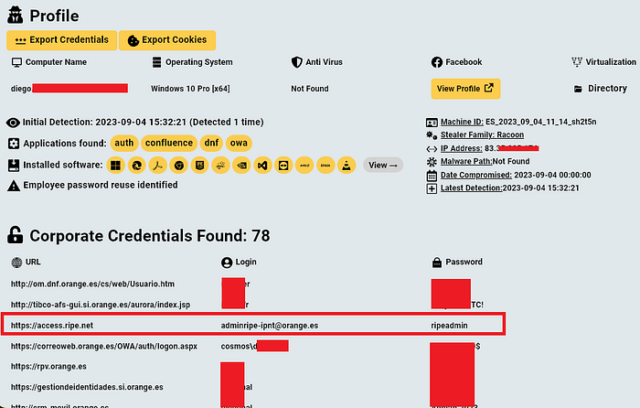

La empresa de seguridad Hudson Rock conectó la dirección de correo electrónico a una base de datos que mantiene para rastrear las credenciales para la venta en bazares en línea. en un correo, la firma de seguridad dijo que el nombre de usuario y la contraseña “ridículamente débil” fueron recopilados por un malware de robo de información que se había instalado en una computadora Orange desde septiembre. Luego, la contraseña se puso a la venta en un mercado de robo de información.

Roca Judson

Investigador Kevin Beaumont dicho Miles de credenciales que protegen otras cuentas RIPE también están disponibles en dichos mercados.

Una vez que inició sesión en la cuenta RIPE de Orange, Snow realizó cambios en la tabla de enrutamiento global en la que se basa el operador móvil para especificar qué proveedores troncales están autorizados a transportar su tráfico a varias partes del mundo. Estas tablas se gestionan utilizando el Protocolo de puerta de enlace fronteriza (BGP), que conecta una red regional con el resto de Internet. Específicamente, Snow agregó varios ROA nuevos, abreviatura de Autorizaciones de origen de ruta. Estas entradas permiten que “sistemas autónomos” como el de Orange AS12479 designar otros sistemas autónomos o grandes porciones de direcciones IP para entregar su tráfico a varias regiones del mundo.

En la etapa inicial, los cambios no tuvieron un efecto significativo porque los ROA que Snow agregó anunciando las direcciones IP (93.117.88.0/22 y 93.117.88.0/21 y 149.74.0.0/16) ya se originaron con AS12479 de Orange. Unos minutos más tarde, Snow añadió ROA a cinco rutas adicionales. Todos menos uno también se originaron en Orange AS y, una vez más, no tuvieron ningún efecto en el tráfico, según un informe. redacción detallada del evento por Doug Madory, un experto en BGP de la firma de seguridad y redes Kentik.

La creación del ROA para 149.74.0.0/16 fue el primer acto de Snow para crear problemas, porque la longitud máxima del prefijo se estableció en 16, lo que invalidaba cualquier ruta más pequeña que utilizara el rango de direcciones.

“Invalidó cualquier ruta que sea más específica (prefijo más largo) que una 16”, dijo Madory a Ars en una entrevista en línea. “Entonces rutas como 149.74.100.0/23 dejaron de ser válidas y comenzaron a filtrarse. Entonces [Snow] creó más EER para cubrir esas rutas. ¿Por qué? No estoy seguro. Creo que al principio simplemente estaban bromeando. Antes de que se creara ese ROA, no había ningún ROA que afirmara nada sobre este rango de direcciones”.