Los organismos encargados de hacer cumplir la ley, incluidos el FBI y la Agencia Nacional contra el Crimen del Reino Unido, han asestado un golpe devastador a LockBit, una de las bandas de delitos cibernéticos más prolíficas del mundo, entre cuyas víctimas se incluyen Royal Mail y Boeing.

Las 11 agencias internacionales detrás de la “Operación Cronos” dijeron el martes que el grupo de ransomware, muchos de cuyos miembros tienen su sede en Rusia, había sido “bloqueado” de sus propios sistemas. Varios de los miembros clave del grupo han sido arrestados, acusados o identificados y su tecnología central incautada, incluidas herramientas de piratería y su página de inicio de la “web oscura”.

Graeme Biggar, director general de la NCA, dijo que los agentes del orden se habían “infiltrado con éxito y alterado fundamentalmente LockBit”.

“LockBit ha causado enormes daños y costes. Ya no”, dijo Biggar en una conferencia de prensa en Londres, flanqueado por funcionarios del FBI, el Departamento de Justicia de Estados Unidos y Europol. “A día de hoy, LockBit es efectivamente redundante. LockBit ha sido bloqueado”.

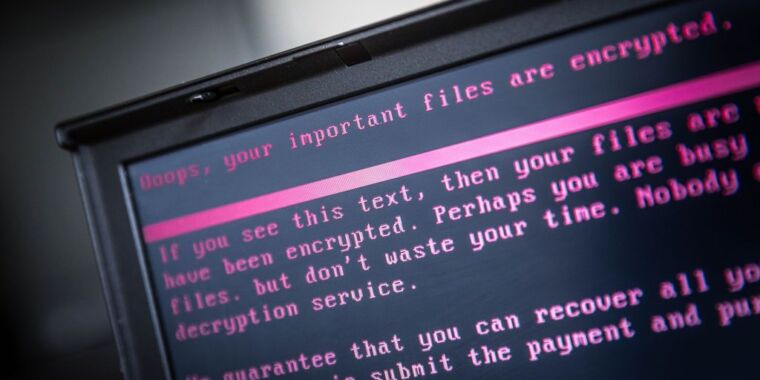

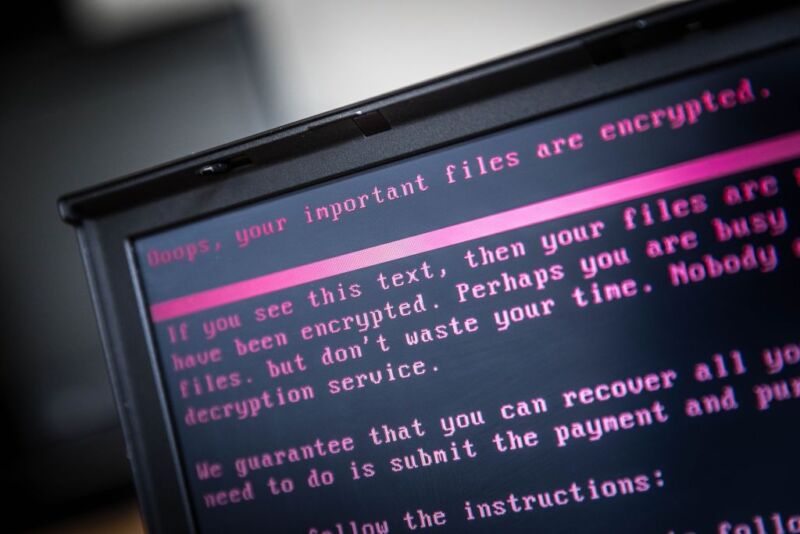

Durante los últimos cuatro años, LockBit ha estado involucrado en miles de ataques de ransomware contra víctimas en todo el mundo, desde objetivos corporativos de alto perfil hasta hospitales y escuelas.

La tecnología del grupo de piratas informáticos, que bloquea a las organizaciones fuera de sus propios sistemas de TI, ha sido utilizada por una red global de piratas informáticos para infligir daños por valor de miles de millones de dólares a las víctimas, a través de alre dedor de 120 millones de dólares en pagos de rescate y millones más en costos de recuperación. según los funcionarios.

Cinco acusados han sido acusados en Estados Unidos, dijeron funcionarios, incluidos dos ciudadanos rusos. Dos de los cinco están detenidos. Otros dos presuntos miembros de la pandilla fueron arrestados en Ucrania y Polonia el martes, y los funcionarios encargados de hacer cumplir la ley prometieron que habrá más en el futuro.

“Nos acercaremos a esas personas”, dijo Biggar, y agregó que las agencias congelaron alrededor de 200 cuentas de criptomonedas y se apoderaron de una “gran cantidad de datos” para impulsar la investigación. “Tenemos una comprensión muy clara del funcionamiento de LockBit”.

Eso incluyó apoderarse de alrededor de 11.000 dominios y servidores en todo el mundo, así como obtener acceso a casi 1.000 posibles herramientas de descifrado que podrían ayudar a más de 2.000 víctimas conocidas a recuperar el acceso a sus datos.

Los investigadores de seguridad dijeron el martes que el sitio web de LockBit en partes ocultas de Internet (la red oscura) había sido eliminado y reemplazado por un mensaje que decía que “ahora estaba bajo el control de las fuerzas del orden”. Los funcionarios dijeron que la medida estaba diseñada para humillar y socavar la temible reputación de los piratas informáticos del grupo, incluso cuando cientos de sus miembros, afiliados y desarrolladores seguían prófugos.

“Hay una gran concentración de estos individuos en Rusia”, dijo Biggar, quien añadió que, si bien había “claramente cierta tolerancia hacia la ciberdelincuencia” allí, la investigación “no había visto apoyo directo del Estado ruso”.

Desde sus raíces rusas, LockBit ha colaborado con un sindicato criminal internacional a través del llamado ransomware como modelo de servicio. El grupo alquila su malware a una red flexible de piratas informáticos, que lo utilizan para paralizar una amplia gama de objetivos, desde grupos financieros internacionales y bufetes de abogados hasta escuelas e instalaciones médicas. LockBit normalmente cobra una comisión de hasta el 20 por ciento del rescate pagado por las víctimas.

El ataque de LockBit a principios de 2023 contra Royal Mail, el servicio postal del Reino Unido, puso al grupo en el centro de atención, mientras que su ataque contra el Banco Industrial y Comercial de China, la rama de servicios financieros del banco más grande de China, en noviembre provocó conmociones en todo el mundo financiero. . Ese mismo mes, gigabytes de datos supuestamente robados de Boeing se filtraron en línea después de que el grupo aeroespacial se negara a pagar un rescate.

El grupo se ha vuelto tan famoso que algunos piratas informáticos incluso se tatuaron su logotipo, parte de un truco promocional por el que LockBit ofreció un pago de 1.000 dólares.

Chester Wisniewski, director de tecnología de campo global de la empresa de seguridad cibernética Sophos, dijo que LockBit, que se cree que surgió por primera vez en 2019, se había convertido en el “grupo de ransomware más prolífico” en los últimos dos años.

“La frecuencia de sus ataques, combinada con el hecho de que no tienen límites en cuanto al tipo de infraestructura que dañan, también los ha convertido en los más destructivos de los últimos años”, afirmó. “Cualquier cosa que perturbe sus operaciones y genere desconfianza entre sus afiliados y proveedores es una gran victoria para las fuerzas del orden”.

Sin embargo, Wisniewski añadió que “gran parte de su infraestructura todavía está en línea”, sugiriendo que aún queda trabajo por hacer para poner a los piratas informáticos bajo el control total de las autoridades.

Información adicional de Suzi Ring, Mehul Srivastava y John Paul Rathbone

© 2024 El Financial Times Ltd.. Reservados todos los derechos. No debe ser redistribuido, copiado ni modificado de ninguna manera.